Содержание

Возможно ли как-то взломать KeePass и слить пароли?

Если кто не знает что такое KeePass, то вкратце — это программа менеджер паролей, которая позволяет с помощью запоминания одного мастер пароля хранить сложные пароли. Подробно о менеджерах паролей вы можете прочитать на нашем сайте. Взломать KeePass, конечно, возможно и различными способами.

Еще по теме: Извлечение мастер-пароля KeePass из KeePassDumpFull.dmp

Взлом KeePass с пощью KeeFarce

На днях некий Denis Andzakovic выложил в сеть бесплатную утилиту KeeFarce, которая позволяет украсть пароли популярного менеджера паролей.

Скачать бесплатно KeeFarce вы можете по этой ссылке.

Для того чтобы взломать менеджер паролей KeePass и слить пароли необходимо чтобы он был открыт, т.е. чтобы пользователь вошедший с помощью мастер пароля некоторое время не закрывал программу.

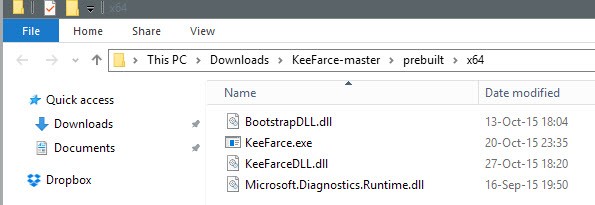

Использовать KeeFarce очень просто. Просто скопируйте в папку KeePass файлы:

- BootstrapDLL.dll

- KeeFarce.exe

- KeeFarceDLL.dll

- Microsoft.Diagnostic.Runtime.dll

И запустите исполняемый файл KeeFarce.exe

После запуска программа инжектирует в запущенный процесс KeePass. Затем утилита экспортирует все пароли в файл csv в папку appdata.

Взлом Keepass с помощью брута

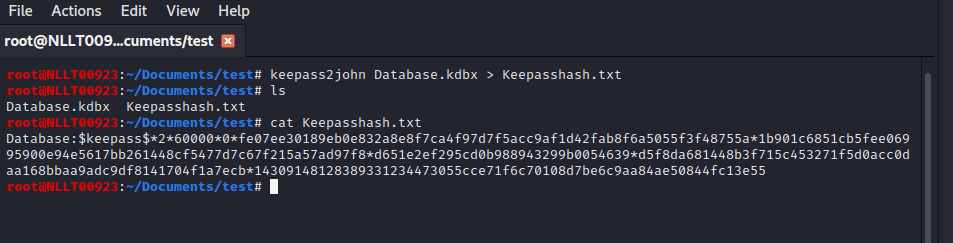

Сначала нужно извлечь хеш из файла паролей, чтобы John the Ripper и Hashcat могли понять и взломать этот хеш.

Откройте терминал и перейдите в папку с файлом. Введите следующую команду, чтобы получить хеш и добавить его в файл с именем keepasshash.txt:

|

1 |

keepass2john Database.kdbx > Keepasshash.txt |

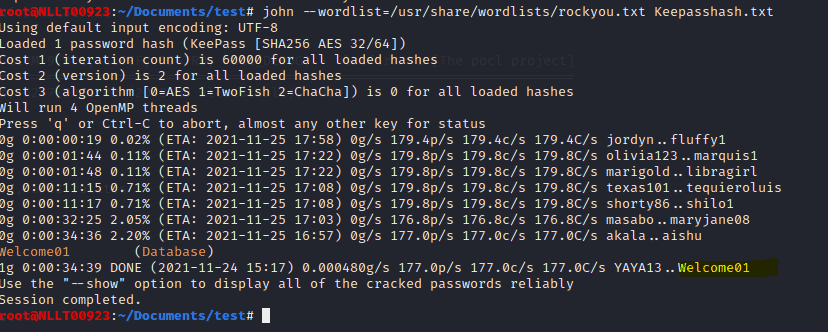

Взлом Keepass с помощью брута John the Ripper

Для брута Keepass будем использовать атаку по словарю используя популярный словарь rockyou.txt.

Введите следующую команду, чтобы запустить John the Ripper для взлома пароля Keepass:

|

1 |

john --wordlist=/usr/share/wordlists/rockyou.txt Keepasshash.txt |

Это может занять некоторое время, но если пароль есть в списке, то он будет взломан.

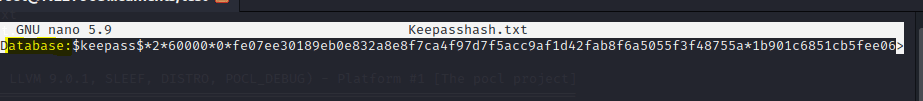

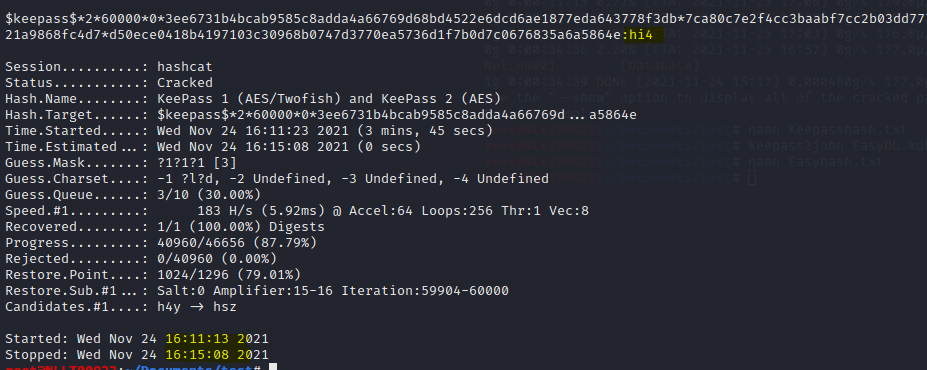

Взлом Keepass с помощью брута Hashcat без словаря

Сначала нужно открыть файл хеша, который мы создали, и удалить название базы данных, чтобы Hashcat мог с ним работать (см. инструкции Hashcat для Windows и Linux) .

Введите команду:

|

1 |

nano Keepasshash.txt |

Удалите название DB.

Выйдите из редактора и сохраните файл.

Вы также можете использовать файл словаря с Hashcat, но в этом примере я хочу показать способ, при котором не понадобится словарь. Мы будем использовать брутфорс по маске.

Например, если пароль имеет длину 6 символов и состоит из маленьких букв латинского алфавита и цифр, маска может выглядеть следующим образом: ?l?l?l?l?l?d. Здесь символ «?» обозначает любую букву нижнего регистра, а символ «d» — любую цифру. Программа будет генерировать и проверять все возможные комбинации, такие как aaaaa0, aaaaa1, aaaaa2 и так далее, до zzzzz9.

Метод брутфорса по маске может быть очень ресурсоемким и занимать много времени, особенно при большой длине пароля или сложной маске.

Теперь я знаю, и вы знаете, что длина пароля составляет 9 символов.

Введите следующую команду, чтобы начать с маски 1 и увеличиваться до 10:

|

1 |

hashcat -m 13400 Keepasshashforthecat.txt -a 3 -1 ?l?d ?1?1?1?1?1?1?1?1?1?1 --increment |

Это занимает очень много времени поэтому я создал второй файл базы данных. В этом файле установлен пароль из 3 символов: 2 буквенных и одна цифра.

Как видите, взлома пароля из 3 символов занял 4 минуты. Страшно представить сколько времени он будет перебирать пароль из 9 символов.

Защита от взлома KeePass

В первую очередь надо проверить свой компьютер на трояны (rat), так эти способы могут быть реализованы в том случае, если у злоумышленника есть удаленный доступ к вашему компьютеру или есть физический доступ.

Второе и самое главное, не оставлять менеджер паролей открытым на продолжительное время. Зашли в программу, вытащили необходимый логин и пароль, залогинились на сайте и сразу закрыли менеджер. Более подробно о правильной настройке KeePass вы можете прочитать в статье «Как пользоваться KeePass». Кстати там я говорил о данной угрозе и советовал уменьшить время автоматического закрытия программы при простое, еще до того как появилась данная утилита.

И обязательно обновляйте программу скачивая с официальной страницы, предварительно прогнав на VirusTotal и запретив доступ в интернет в файрволе, а то знаете и официальные сайты частенько взламывают для распространения малвари, выдавая за легитимное ПО, как это было с CCleaner.

Надо ли отказываться от использования менеджеров паролей?

Решать вам. Лично я считаю, что при правильном использовании KeePass и надлежащей компьютерной гигиене проблем быть не должно.

Если вам понравилась статья, поделитесь с друзьями нажав на кнопку вашей соцсети и не забудьте подписаться на наш паблик, чтобы не пропустить важные новости в сфере практической информационной безопасности. Ваша безопасность в ваших руках!

чё то не работает

всё робит. но терь как то ссыкотно использовать keepass

Ничего там ссыкотного. Нужно быть очень важным человеком, что-бы бояться что у тебя украдут пароли, прям целенаправленно будут охотится на твой кипасс.

Михаил, полностью согласен.

1. Не сиди под админом.

2. Запускай кипас от имени другого пользователя.

KeeFace использует обычную функцию экспорта паролей в Keepass (Файл -> Экспорт). Идете в Сервис -> Настройки -> Политика и убираете галочки с Экспорт и Экспорт без пароля. Перезапускаете Keepass. Все. Функция Экспорта больше не работает.

А если хакер решит включить ее, то у него тоже ничего не выйдет, т.к., чтобы она включилась нужен перезапуск программы. А при перезапуске нужно ввести мастер-пароль.

Ничего подобного. Отключил обе галки в настройках, теперь через меню экспорт невозможен, верно, а вот KeeFarce преспокойно отрабатывает:

D:\KeeFarce-master\prebuilt\x64>KeeFarce.exe

[.] Injecting BootstrapDLL into 9520

CallExport: returning.

[.] Done! Check %APPDATA%/keepass_export.csv

В папке %APPDATA% появился файл keepass_export.csv со всеми записями из базы.

Кстати, в Сервис -> Настройки -> Политика для еще большей безопасности я бы посоветовал убрать еще несколько галочек. Это немного ухудшит юзабилити, но зато повысит безопасность. То есть, чтобы воспользоваться какой-то функцией, вам нужно будет ее снова включить и перезапустить Keepass. Тут сами решайте — какие функции вы используете часто, а какие нет.

Да создайте в appdata левый не редактируемый файл с именем keepass_export.csv и не сможет он туда запихнуть пароли!

Защита от дурака, найдётся человек который сможет заюзать функцию по-другому

При загрузке распознаёт как вредоносное ПО. следовательно, назрел вопрос, это же нормальная реакция на подобного рода программы?

Естественно. Любой софт для взлома всегда определяется как вредонос. В любом случае виртуалку никто не отменял.

И в чем смысл такого взлома? Если сама прога открыта, то это уже не взлом

В том что это кража, а не взлом — 26 12 22

А какая нах разница если пароли скапитализдят в итоге. Пасину в топку.