Ранее мы уже рассказывали про Hashcat в статье «Использовании Hashcat на Kali Linux». Сегодня покажу, как установить и использовать Hashcat на Windows. Будем взламывать хеш пароля в MD5, MD4, SHA1, SHA3 и коснемся других способов взлома хешей.

Еще по теме: Создание флешки Kali Linux (быстрый способ)

Hashcat — самый быстрый инструментом для взлома паролей. Он кроссплатформенный и доступен для Windows, macOS и Linux. Взломщик паролей поддерживает большое количество алгоритмов хеширования, включая LM Hash, NT hash, MD4, MD5, SHA-1 и 2 и многие другие. На сегодняшний день поддерживает 237 различных типов хешей.

Как пользоваться Hashcat на Windows

Рассмотрим команду использования Hashcat в Windows:

|

1 |

.\hashcat -m 0 -a 0 .\crackme.txt .\rockyou.txt |

.\hashcat -m 0 -a 0 .\файл_хешей.txt .\словарь.txt

- -m (тип хеша) — Например, MD5, SHA1 и т. д. В этом примере мы будем использовать -m 0 для MD5.

- -a (тип атаки) — Указывает Hashcat, каким методом взламывать пароль. Например, с использованием словаря слов, или перебора, или знаменитой комбинированной атаки. В этом примере мы будем использовать -a 0 для атаки по словарю.

- [файл_хешей.txt] — Задает расположение файла, содержащего хеш-коды, которые вы собираетесь взломать. В примере я использовал crackme.txt.

- [словарь.txt | маска | каталог] — Задает используемый словарь (список слов), маску или каталог. В этом примере мы будем использовать словарь для брута rockyou.txt.

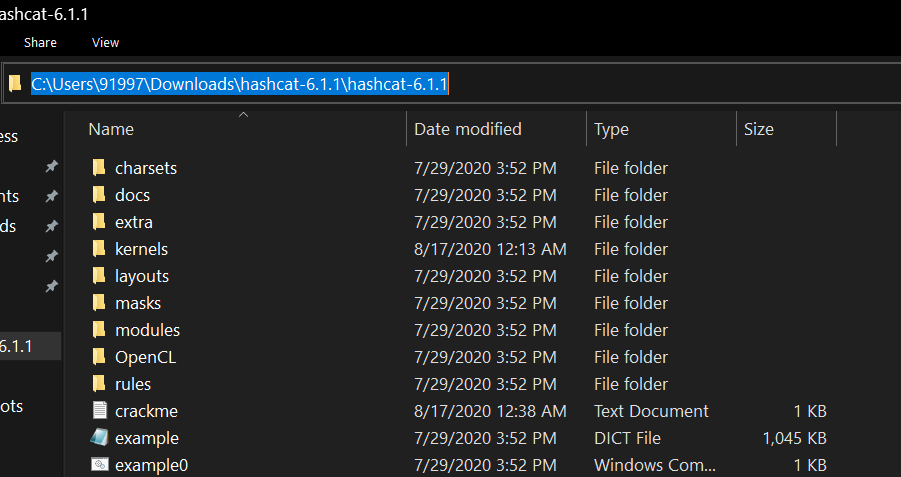

Установка и настройка Hashcat в Windows

Зайдите на сайт Хешкэт и скачайте бинарник (версию для Windows).

Запустите командную строку и с помощью команды cd перейдите в папку с извлеченным из архива Hashcat.

Убедитесь, что находитесь в папке Hashcat введя hashcat.exe.

Создайте новый текстовый документ внутри папки hashcat, где будут хранятся хеши ваших паролей, в моем случае — это файл crackme.txt. Ниже приведен список тестовых хэшей, которые вы можете использовать.

|

1 2 3 4 5 6 7 8 9 10 11 12 |

6c569aabbf7775ef8fc570e228c16b98 e10adc3949ba59abbe56e057f20f883e 25f9e794323b453885f5181f1b624d0 5f4dcc3b5aa765d61d8327deb882cf9 d8578edf8458ce06fbc5bb76a58c5ca4 fcea920f7412b5da7be0cf42b8c93759 96e79218965eb72c92a549dd5a330112 25d55ad283aa400af464c76d713c07ad e99a18c428cb38d5f260853678922e03 7c6a180b36896a0a8c02787eeafb0e4c 3f230640b78d7e71ac5514e57935eb69 f6a0cb102c62879d397b12b62c092c06 |

Добавьте не менее 5 хешей.

Можете сгенерировать свои собственные хэши каким-нибудь онлайн-сервисом.

Теперь создайте словарь для брута. Hashcat имеет свой словарь example (файл DICT), но лучше использовать словарь Kali Linux rockyou.txt или свой словарь.

Использование Hashcat в Windows

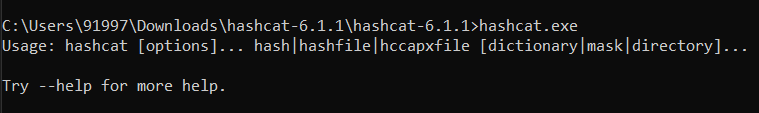

Откройте командную строку и убедитесь, что находитесь в папке Hashcat.

Для справки введите команду:

|

1 |

hashcat --help |

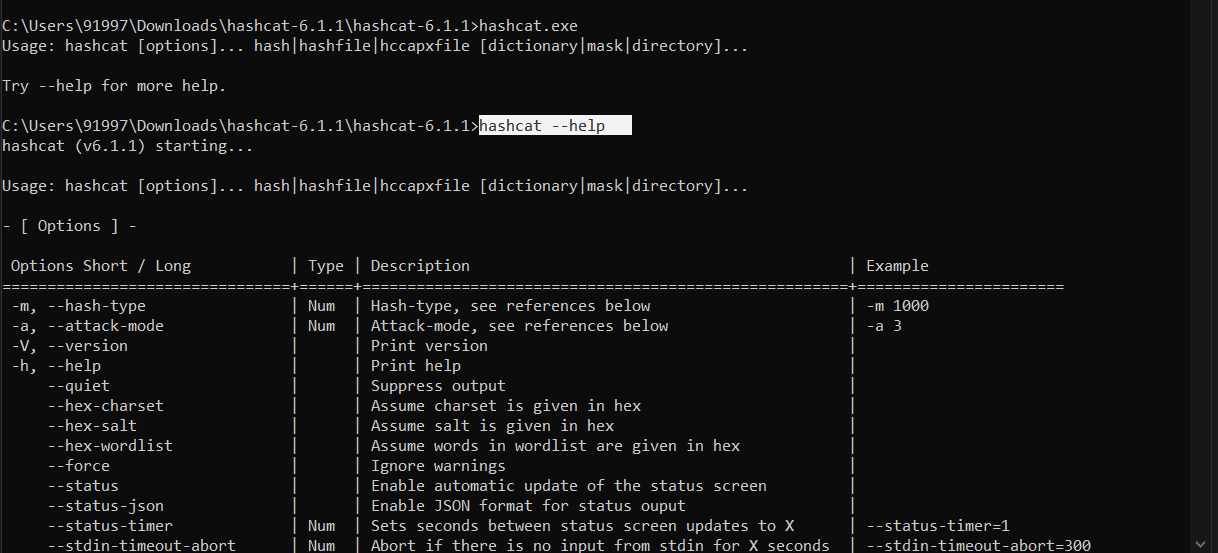

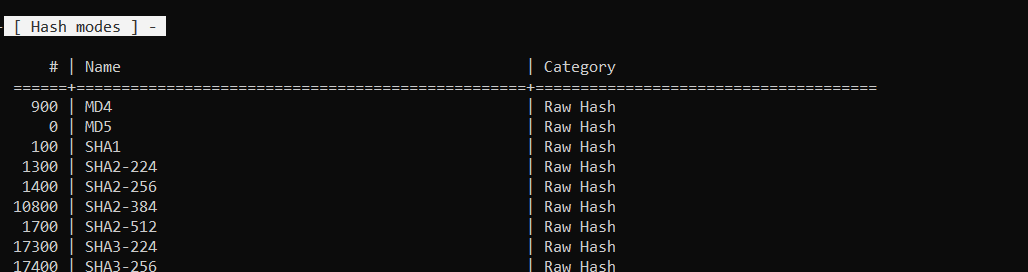

Большой выбор алгоритмов хеширования:

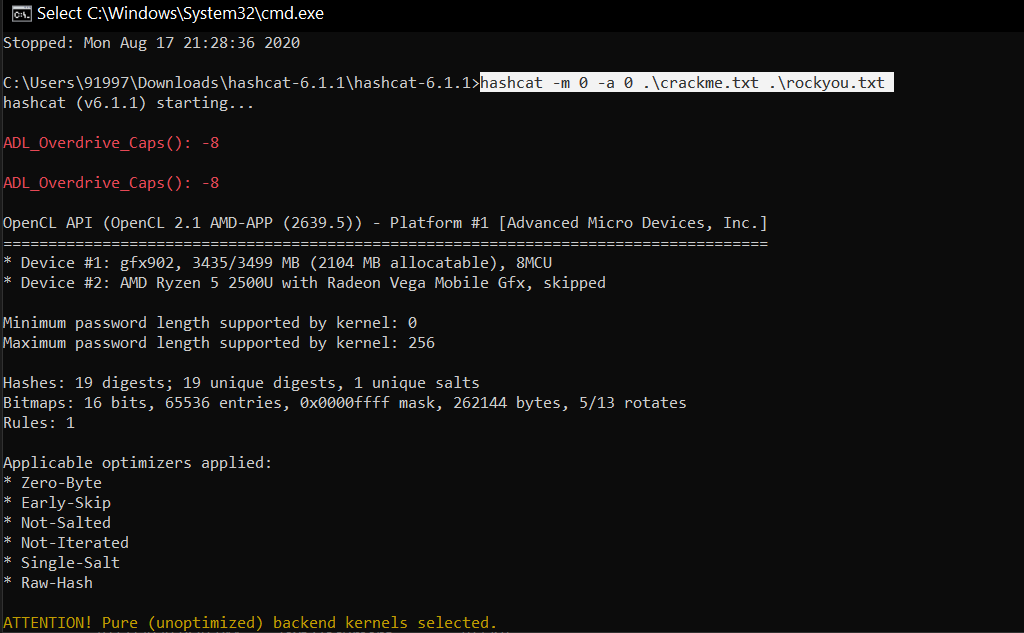

Для взлома наших хешей используем атаку по словарю -a 0 на хеш MD5 -m 0.

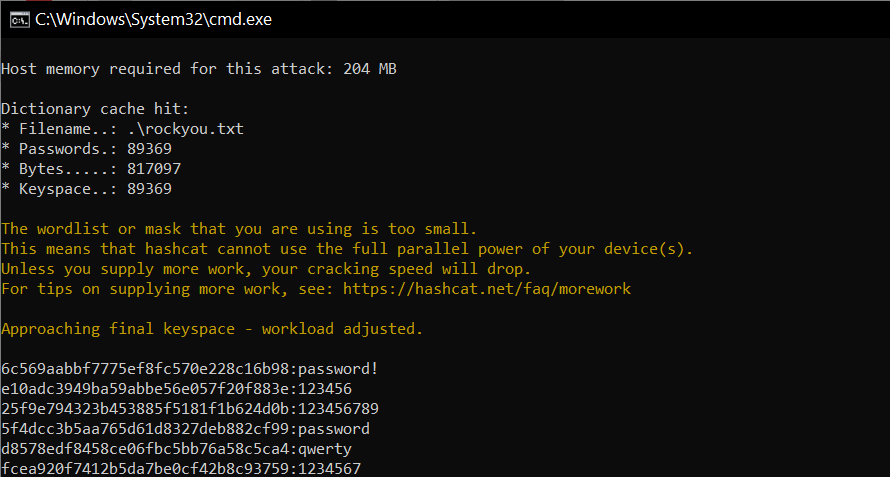

Как можно видеть на скрине ниже, Хешкэт взломал несколько хешей.

Hashcat добавляет все взломанные пароли в файл potfile и сохраняет в своей папке.

На этом все. Теперь вы знаете как пользоваться мощным инструментом Хешкэт, для взлома паролей.

ПОЛЕЗНЫЕ ССЫЛКИ:

- Лучшие словари для Hashcat

- Актуальные методы взлома паролей

- Брут секретного ключа JWT с помощью Hashcat

Т.е. эта программа нужна для того, чтобы взламывать то, что мы придумали. А в чем смысл? Действие ради действия?

Понимаю, что автор этого комментария вряд ли это увидит, но напишу на будущее. Как я понял, хэши MD5 нельзя декодировать. Закодировать можно, а вот обратно никак. Поэтому, очень многие сервисы хранят пароли именно в таком формате. Да, в случае утечки их всё ещё можно взломать, но если это «сильный» пароль (16+ символов, использованы буквы в верхнем и нижнем регистрах, цифры, специальные символы), то, как минимум перебором, оно хрен выйдет. Однако, если пароль будет слабым, то злоумышленник может получить доступ к аккаунту (и творить с ним всякое…)

чувак чо непонятно он в качестве примера показал, а не ответил потому что глупый вопрос