В предыдущей статье я показал атаку SQL-инъекция используя Burp Suite. В этой статье продолжим изучать Burp Suite и рассмотрим брутфорс веб-приложений (сайтов и сервисов).

Еще по теме: Поиск уязвимостей веб-приложений с помощью Metasploit

Взлом веб-приложения с помощью брута в Burp Suite

Для брута веб-приложений с помощью Burp Suite, нам понадобиться:

- Kali Linux — популярный секьюрити дистрибутив (см. Создание флешки Kali Linux).

- Burp Suite — отличный инструмент, который позволяет находить уязвимости в веб-приложениях. Установлен в Kali Linux по умолчанию.

- Damn Vulnerable Web Application (DVWA) — это намеренно уязвимое веб-приложение на PHP/MySQL. Цель проекта — помочь этичным хакерам, багхантерам и специалистам ИБ отточить свои навыки и протестировать инструменты (см. Установка DVWA на Kali Linux).

Для взлома веб-приложения с помощью брута Burp Suite:

Шаг 1: Откройте Burp Suite и убедитесь, что Intercept в положении OFF.

Шаг 2: Перейдите в DVWA и в левом меню, выберите пункт Brute force.

Шаг 3: Введите admin в качестве имени пользователя и 12345 в качестве пароля и пока не нажимайте Login.

Шаг 4: Вернитесь в Burp Suite и установите Intercept в положение ON.

Шаг 5: Теперь вы должны увидеть все отправленные данные, включая введенные значения имени пользователя и пароля.

Шаг 6: В верхнем меню, нажмите кнопку Action, а затем выберите Sent to Intruder:

Шаг 7: Перейдите на вкладку Intruder в верхнем меню:

Шаг 8: Перейдите на вкладку Positions. Здесь представлены параметры или переменные, которые мы будем использовать в наших полезных нагрузках. Отчистите все поля нажав на Clear.

Шаг 9: Измените тип атаки на Cluster bomb.

Теперь пришло время выбрать поля, которые мы хотим брутить. Перейдите к первой строке, выделите слово admin и нажмите Add. Затем сделайте то же самое с 12345. Результат должен выглядеть так:

На вкладке Payloads, нажмите Payload Set, появятся два поля с выпадающим меню. Это из-за того, что мы добавили две позиции полезной нагрузки: первая — для имени пользователя, а вторая — для пароля:

Шаг 10: Для Payload set установите значение 1 (username), для Payload type выберите значение Simple list.

Шаг 11: Чтобы упростить этот пример, мы добавим только два имени пользователя – admin и cesar. Для этого в поле Input Field рядом с кнопкой Add введите admin, нажмите Add, а затем сделайте то же самое со словом cesar.

Шаг 12: Теперь давайте проделаем то же самое с набором полезной нагрузки 2 (password). Здесь мы обычно используем словарь паролей, но чтобы упростить задачу, давайте просто добавим несколько вариантов паролей вручную.

Для этого выберите для Payload set значение 2, для Payload type значение Simple list, а затем добавьте следующее в поле Payload Options: kessen, topolino, password, letmein, qwerty. Результат должен выглядеть так:

Шаг 13: Вернитесь в DVWA и скопируйте сообщение об ошибке, полученное при вводе неправильного пароля: Username and/or password incorrect.

Шаг 14: Снова вернитесь в Burp Suite и выберите Options. Здесь мы будем использовать ошибку в качестве маркера, чтобы определить, когда пароль найден. Для этого перейдите в Grep Match и нажмите Clear, для удаления значения по умолчанию, а затем вставьте сообщение об ошибке и нажмите Add.

Шаг 15: Теперь пришло время начать атаку. Для этого нажмите кнопку Start attack в правом верхнем углу.

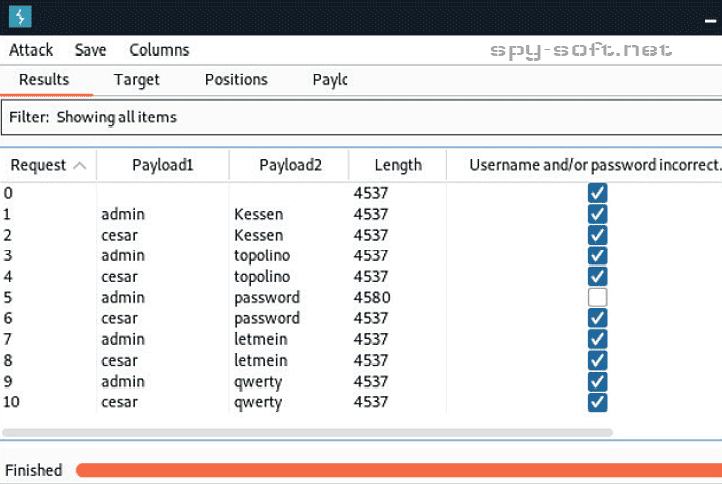

Вы должны увидеть следующее окно, в котором показан результат атаки бртуфрос

Как видно из нашего примера, есть один результат, в котором ошибка не найдена (последний столбец), а это значит, что строка содержит пароль. В данном случае значение Password — password:

Как видите, рассмотренные в статье инструменты довольно эффективны при взломе веб-приложений.

ПОЛЕЗНЫЕ ССЫЛКИ:

- Автоматизация атак в Burp Suite

- Популярные расширения Burp Suite

- Перенаправление трафика Burp Suite через SOCKS-прокси