Антивирус получил свое название из-за возможности удаленного управления через веб-консоль. После регистрации на сайте пользователь попадает в «личный кабинет», откуда может просматривать статистику работы антивируса на всех своих устройствах и даже отправлять им команды. Правда, в конфигурации Windows 10 по умолчанию эти команды игнорируются. Ни заблокировать, ни перезагрузить компьютер удаленно через веб-консоль Webroot не удается.

Еще по теме: Тестирование антивируса G Data

Как и во многих других «комбайнах», в составе Webroot есть дополнительные утилиты: удаления файлов с затиранием освободившихся секторов случайными данными, менеджер активных процессов и другие. Часть функций (например, резервное копирование в облако) доступны только после регистрации на сайте, а менеджер паролей не работает в MS Edge. Интересным отличием стала встроенная песочница — изолированная среда SafeStart для запуска потенциально опасных программ.

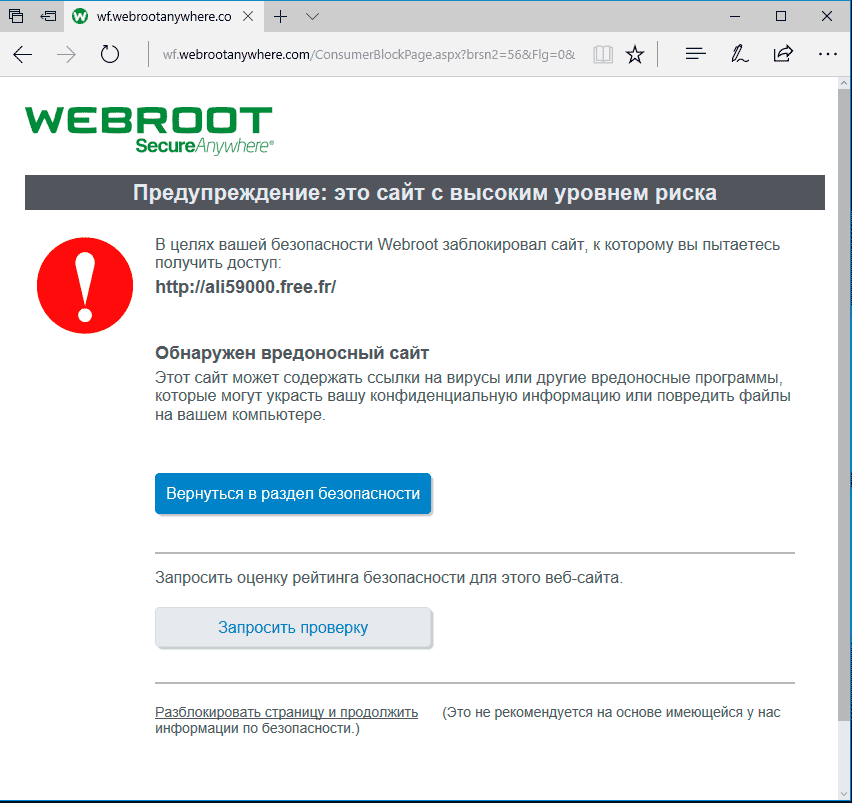

Во время первого этапа тестирования выяснилось, что Webroot не проверяет код загружаемых веб-страниц. Он просто смотрит репутационную характеристику сайта по базе своего облачного сервиса и блокирует доступ к адресам из черного списка.

Если же вредоносного сайта в этом перечне нет, то все содержимое веб-страниц спокойно передается в браузер. Поэтому тут бессмысленно говорить о проценте срабатываний. Эксплоиты, многоуровневые редиректы, спам в iframe, всплывающие окна, фишинговые ссылки, попытки загрузить инфицированные файлы на компьютер — все это никак не блокировалось Webroot. Один из вредоносных сайтов совпал по оформлению с главным окном антивируса.

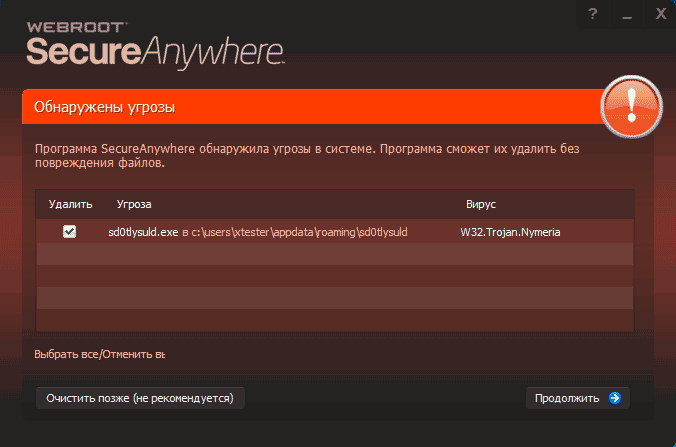

Во время второго этапа антивирус повел себя лишь чуть лучше. При извлечении инфицированных образцов из архива Вебрут позволил им записаться в каталог «Загрузки». После чего он выдал всплывающее окно об обнаружении одной угрозы и тут же перезагрузил компьютер безо всяких запросов.

После перезапуска в каталоге «Загрузки» остались три образца зловредов: первый, девятый и десятый. Их проверка вручную не изменила вердикт Webroot — он счел файлы безопасными. Тогда мы переименовали и запустили десятый семпл. Троян-вымогатель семейства Locky успешно создал ключи в секции автозапуска, после чего тестовый компьютер завис.

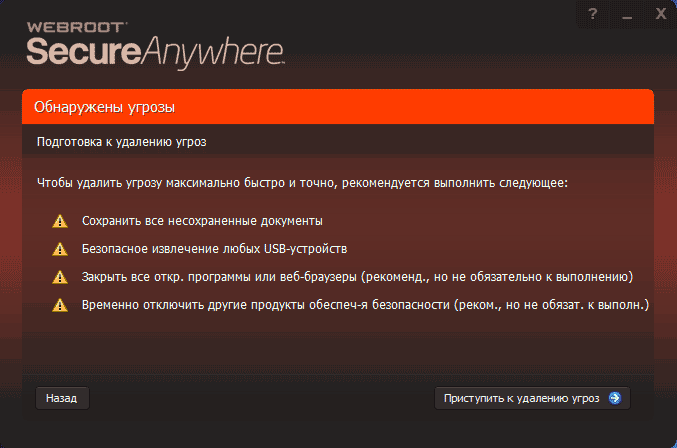

После перезагрузки система едва отзывалась на команды, но через несколько минут Webroot определил трояна в разных местах — уже как активную угрозу.

Для удаления трояна потребовалось еще две проверки и очередная перезагрузка. Два других зловреда Вебрут так и не увидел.

Антивирус Webroot использует знакомую по решениям Sophos и Fortinet схему управления через веб-консоль, но сильно уступает им по качеству. Сайты он фактически не проверяет, ограничиваясь репутационной характеристикой.

Некоторые локальные угрозы не видит в упор до тех пор, пока они не перейдут в активную фазу. В сегодняшнем тесте трижды перезагрузил систему и позволил заразить ее.

Еще по теме: Тестирование антивируса F-Secure