Содержание

- 1 Meltdown и Spectre

- 2 Уязвимость Meltdown

- 3 Уязвимость Spectre

- 4 Конспирологические теории

- 5 FAQ по Meltdown и Spectere

- 6 Защита от атак Meltdown и Spectre

- 7 Патчи и проблемы с антивирусами

- 8 Новости о способах защиты от Spectre и Meltdown

- 9 Костыли для успокоения народа

- 10 Эксплоит Spectre и Meltdown

- 11 Выводы

В современных процессорах обнаружены две новые уязвимости, называемые Meltdown (CVE-2017-5754) и Spectre (CVE-2017-5753 и CVE-2017-5715). Атака с применением этих уязвимостей позволяет получить доступ к защищенной памяти из кода, который не обладает соответствующими правами.

Суть уязвимости, заключается в том, что процессоры Интел при спекулятивном выполнении кода не выполняют проверки на безопасность инструкций, которые позволяют читать сегменты памяти, что позволяет любому пользовательскому приложению получить доступ к памяти ядра.

Еще по теме: Уязвимость в MacOS High Sierra

Meltdown и Spectre

Meltdown и Spectre — худшие уязвимости IT за последние много лет. Heartbleed и Krack по сравнению с ними — детский сад.

Пожалуй, самое очевидное и неприятное применение на данный момент — получение дампа системной памяти во время выполнения JavaScript. Это означает, что вредоносный скрипт может получить доступ к памяти и вытащить пароли, информацию об учетной записи, ключи шифрования, т.е. теоретически все, что хранится в памяти.

Уязвимость Meltdown

Эту уязвимость независимо друг от друга описали специалисты из Google Project Zero, Cyberus Technology и Грацского технического университета (Австрия), а также упомянутый выше криптограф Пол Кёхер. Вместе они обнаружили универсальный способ, позволяющий обойти разграничение адресов пользовательских и системных процессов в памяти.

3 января 2018 года они опубликовали описание уязвимости «злонамеренная загрузка данных в кеш» CVE-2017-5754, которая и получила название Meltdown из-за того, что «расплавляет» разграничение доступа к страницам памяти. Она нарушает базовый механизм безопасности из-за внеочередного исполнения процессорных инструкций и упреждающей загрузки данных в кеш.

Суть атаки такова.

- Зловред запускается и очищает процессорный кеш.

- Он создает в оперативной памяти массив из 256*4096 элементов. Номера строк массива отражают все возможные значения одного байта (0 – 255).

- Массив точно не попадает в кеш из-за размера и потому, что к нему еще не обращались.

- Троян объявляет переменную tmp и просит записать в нее значение байта, хранящегося по закрытому для него адресу другого процесса. Так делать нельзя, но, пока MMU это выяснит, конвейер обработает инструкцию на упреждение и подтянет запрошенные данные в кеш.

- Затем троян начинает выборку из своего массива, подставляя в качестве номера строки значение переменной tmp. Так тоже делать нельзя, но проверка условия вновь отложена, а запрошенная строка кешируется.

- Две последние операции в итоге заблокируются, и вернется исключение, но прежде из-за внеочередного исполнения инструкций будут обработаны запрещенные команды трояна и кешированы запрошенные им данные.

- Процессор просто откажется затем транслировать их трояну, узнав от MMU о ссылке на защищенную область памяти, но не удалит их из кеша.

- До обработки исключения троян успеет выполнить легальную операцию — чтение из ранее созданного массива, замеряя время получения каждой строки. Только строка, чей номер соответствует кешированному значению, прочитается быстрее других. Остальные будут загружаться из оперативной памяти в разы медленнее.

Последовательно выполняя атаку для других адресов, можно воссоздать в адресном пространстве трояна полную копию пароля, ключа или других данных в памяти, доступ к которым заблокирован.

Формально никаких нарушений безопасности при этом не происходит. Троян выполняет чтение только из своего адресного пространства, получая отказ при попытке доступа к памяти других процессов. Просто обработка исключения происходит не сразу, а запрошенные данные кешируются. Разница во времени чтения собственных данных позволяет трояну узнать, какое значение процессор кешировал, но не дал прочитать напрямую.

Уязвимость Spectre

Уязвимость Spectre была совместно описана десятью авторами. Среди них есть исследователи Meltdown, работу которых дополнили эксперты из отдела криптографии Rambus и разных университетов.

Данная атака более универсальна и потенциально имеет несколько сценариев реализации. Авторы приводят два наиболее очевидных:

- Проверка обхода границ массива CVE-2017-5753.

- Инъекция целевой ветви CVE-2017-5715.

Вспоминая выше устройство процессора, мы намеренно пропустили важные элементы: модуль предсказания ветвлений (branch prediction unit) и блок предсказания адреса (branch target predictor), как несущественные для понимания механизма атаки Meltdown. Однако на манипуляциях с ними основаны разные сценарии использования Spectre.

Если среди инструкций встречается условный переход (if, switch), а в конвейере есть свободные исполнительные блоки (практически всегда), то варианты ветвления начинают обрабатываться еще до реальной проверки условия. Это экономит время, потому что обычно для проверки требуется потратить сотни процессорных тактов на загрузку данных, которые находятся где-то в оперативной памяти или вообще лежат в свопе на диске.

Процессору быстрее просчитать наиболее вероятный вариант ветвления заранее, а потом подставить его целиком или полностью отбросить неверную ветвь, если вдруг предсказание окажется неверным. При этом все, что успело подтянуться в кеш, в нем и остается.

Проблема состоит в том, что для предсказания ветвлений используется статистическая модель. Процессор каждый раз запоминает результат проверки типового условия и в зависимости от этого решает, какое ветвление алгоритма будет статистически более вероятным, начиная внеочередное исполнение инструкций выбранной ветви.

Среди этих инструкций может быть что угодно, включая чтение ключа по известному адресу в памяти. Троян такое действие выполнить не может, но он способен спровоцировать кеширование ключа самой легитимной программой, просто натренировав предсказатель ветвления.

Код современных программ имеет много шаблонных фрагментов, поэтому обычно у целевой программы (например, популярного менеджера паролей) можно найти какой-то стандартный кусок кода с пользовательским вводом и условным переходом.

Для первого варианта реализации Spectre пишется малварь, в которой будет участок кода, сходный с целевым. Он «тренирует» предсказатель ветвлений, заставляя его много раз проверять валидность условия, аналогичного переходу в атакуемой программе.

В своей (вредоносной) программе мы можем сделать так, что выбранное условие всегда будет истинным. Когда накопится достаточная статистика условных переходов, блок предсказания ветвления начнет считать, что это типовое условие, которое в большинстве случаев проходит проверку.

При обработке инструкций атакуемой программы поведение «натренированного» предсказателя ветвлений станет аналогичным. Если теперь в ней задать неверное условие (например, ввести неверный мастер-пароль), то она все равно начнет выполнять его как истинное. Потом, конечно, опомнится и сбросит конвейер, замолчав как партизан, но ошибочно запрошенные данные (ключ расшифровки) останутся в кеше.

Техника их получения зловредом из кеша аналогична рассмотренной в атаке Meltdown с той лишь разницей, что троян вообще не обращался к заблокированной для него области памяти. Он лишь натаскал предсказатель переходов так, что уже легитимная программа сама потащила в кеш конфиденциальные данные, не успев проверить типовое условие.

Вторая разновидность атаки Spectre выглядит очень похоже. Разница лишь в том, что вместо модуля предсказания ветвлений «тренируется» блок предсказания адреса с собственным буфером. Фактически атака идет на кеш через branch target buffer. Он подставляет виртуальные адреса, которые нужны для выполнения косвенных переходов. Они выполняются по какому-то типовому условию, которое мы имитируем в своей программе.

После серии повторений буфер забивается, а блок предсказания адреса начинает считать, что такой участок кода (gadget в терминологии авторов исследования) всегда приводит к косвенному переходу по указанному адресу… и начинает заранее считывать из него данные в кеш.

Поскольку блоки предсказания и кеш есть практически во всех процессорах, атака Spectre затрагивает еще больше разных архитектур. Пока практического подтверждения нет разве что для MIPS и «Эльбруса», но это еще не означает их неуязвимости. Просто сценарий атаки может оказаться менее явным.

Конспирологические теории

Некоторые обозреватели считают найденную уязвимость троянской закладкой, оставленной в процессорах много лет назад. Как говорилось в этой показательной истории, основное условие эффективной закладки — ее массовость. В случае с Meltdown и Spectre данное условие выполняется на 101%.

Авторы исследования допускают, что они далеко не первые, кто обнаружил эту особенность. К примеру, осенью 2008 года Николай Лихачёв (известный под псевдонимом Крис Касперски) готовился выступить на конференции Hack In The Box с докладом о найденной им уязвимости, позволяющей взламывать компьютеры на базе процессоров Intel вне зависимости от используемой операционной системы. Звучит похоже, не правда ли?

«Процессоры содержат недоработки, которые позволяют использовать уязвимости как непосредственно сидя за компьютером, так и дистанционно, вне зависимости от установленных обновлений и приложений», — писал он в анонсе. Однако доклад так и не был представлен. Крис улетел в США, стал работать на подконтрольную Intel компанию McAfee, а позже разбился при странных обстоятельствах.

Если наточить бритву Оккама поострее, то внимание на себя обратит другой факт: уже давно предполагалось, что внеочередное исполнение команд подрывает базовое разграничение привилегий, известное как кольца защиты. Суть этой модели безопасности в том, что отдельные процессорные инструкции могут выполняться только в наиболее привилегированном нулевом кольце, где властвует ядро ОС (а также продвинутые отладчики вроде SoftIce и руткиты уровня ядра).

Следующие кольца с номерами один и два менее привилегированные. Они отданы драйверам, а также гипервизорам, эмуляторам, песочницам и прочим системам виртуализации. Что именно там будет выполняться — зависит от ОС. Например, Windows 7 вообще не использует первое и второе кольцо, ограничиваясь нулевым и третьим.

В любой ОС все пользовательские процессы запускаются в непривилегированном (обычно последнем) кольце защиты. В реальной ОС они обращаются к системным процессам и физическим устройствам через драйверы, а в виртуальной — через гипервизоры, когда им нужно выполнить какую-то из зарезервированных инструкций. Ядро ОС проверяет легитимность системных вызовов (syscalls) и выполняет либо отклоняет запросы приложения. Чтобы далеко не бегать за данными для проверки, их часто помещают в соседний диапазон виртуальной памяти, выделяемой пользовательскому процессу. Просто у него стоит бит-идентификатор привилегий уровня ядра, и прочитать их напрямую процесс из userspace не может.

Например, ядро заблокирует для приложения trojan.exe или malware.js чтение из оперативной памяти по адресам, ранее выделенным для chrome.exe. Троян останется в своей песочнице и не прочитает пароли из браузера с наскока. Чтобы сделать это, ему пришлось бы использовать какой-то обходной путь. Например, отдельный лоадер, который внедрит DLL в процесс chrome.exe, повысит привилегии трояна в обход sandbox, UAС и прочих защитных механизмов. На произвольной системе это сделать довольно сложно, поэтому проще использовать социальную инженерию и спровоцировать пользователя выполнить необходимые автору трояна действия вручную. Это был приоритетный механизм атаки до появления Meltdown и Spectre.

С новыми уязвимостями трояну больше не нужно идти сложным путем или рассчитывать на беспечность пользователя. Вместо этого он использует внеочередное исполнение процессорных инструкций для того, чтобы получить в своей области памяти копию данных по любому заблокированному адресу.

FAQ по Meltdown и Spectere

Список вопросов и ответов касаемо уязвимостей Meltdown и Spectre:

Влияет ли на меня данная уязвимость?

Конечно, да.

Могу ли я обнаружить, что кто-то применил атаки Meltdown или Spectre против меня?

Нет. Эксплуатация данных атак не оставляет следов в файлах журнала.

Может ли мой антивирус обнаружить или заблокировать эту атаку?

На данный момент — нет. В отличие от обычных вредоносных программ, Meltdown и Specter почти невозможно отличить от обычных приложений.

Есть ли исправления?

Существуют патчи против Meltdown для Linux (KPTI (ранее KAISER)), Windows и OS X. Также ведется работа по созданию новых патчей.

На какие системы влияет Meltdown?

Атаке Meltdown подвержены любые компьютеры (как стационарные, так и ноутбуки), облачные серверы, смартфоны работающие на всех операционных системах. Каждый процессор Intel выпущенный с 1995 года потенциально подвержен атаке. На данный момент неясно, затронуты ли процессоры ARM и AMD.

05.01.2018 Выяснилось, что процессоры AMD также подвержены атаке Spectre.

На какие облачные провайдеры влияет Meltdown?

На те, которые используют процессоры Intel и Xen PV в качестве виртуализации без применения патчей. Кроме того, облачные провайдеры без реальной виртуализации оборудования, полагающиеся на контейнеры, которые используют одно ядро, например Docker, LXC или OpenVZ, подвержены влиянию.

Защита от атак Meltdown и Spectre

Как защититься от атак Meltdown и Spectre?

Установить последние обновления системы и браузера. Если вы не уверены в том, что уязвимость точно закрыта, и ваша система в безопасности, тогда лучше полностью отключить JavaScript.

Судя по тестам, выпущенные патчи сильно повлияют на производительность существующих систем. Тесты показывают падение на 10-30% в некоторых задачах. Да-да, вы все правильно поняли, ваш компьютер может навсегда стать медленнее, а AWS заметно дороже.

Патчи и проблемы с антивирусами

Патчи для Windows конфликтуют со многими антивирусами и защитными решениями, что приводит к неполадкам в работе системы, BSOD и другим неприятным последствиям. Дело в том, что разработчики ряда антивирусов использовали для работы своих продуктов весьма спорные техники — их можно приравнять к эксплуатации проблем, с которыми и призваны бороться новые патчи. Так, антивирусы различными способами обходят Kernel Patch Protection, внедряют свои гипервизоры для перехвата системных вызовов (syscalls) и строят предположения об адресах ячеек памяти.

В итоге разработчики Microsoft решили проблему интересным способом — обязали производителей антивирусного ПО добавлять в реестр запись, которая даст Windows Update понять, что «все чисто» и проблем не возникнет:

|

1 |

Key="HKEY_LOCAL_MACHINE" Subkey="SOFTWARE\Microsoft\Windows\CurrentVersion\QualityCompat" Value="cadca5fe-87d3-4b96-b7fb-a231484277cc" Type="REG_DWORD" |

Сначала эта запись в реестре стала обязательной только при установке патчей для Meltdown и Spectre, но потом инженеры Microsoft решили, что стоит «завернуть гайки» еще туже. Так, если записи нет в реестре, Windows не будет устанавливать не только патчи для Meltdown и Spectre, но и никакие обновления вообще. В сущности, теперь пользователям придется решать, что им нужнее: обновления для ОС или сомнительный антивирус.

Список совместимых и несовместимых с Windows антивирусов, регулярно обновляемый ИБ-специалистами, можно найти здесь.

Новости о способах защиты от Spectre и Meltdown

Поставщики начали выкладывать информацию о том, как пользователи могут защититься от Spectre или Meltdown. Чтобы было легче найти эту информацию, я буду добавлять в эту статью ссылки на различные способы защиты от уязвимости Meltdown и Spectre по мере их выпуска.

Amazon

Amazon выпустила бюллетень по безопасности, в котором содержится информация о том, насколько Amazon AWS-сервисы затронуты Meltdown и Spectre.

Вы можете прочитать полный бюллетень по безопасности здесь.

AMD

Компания AMD по сути, утверждает, что их процессоры не уязвимы для уязвимостей Meltdown и Spectre.

Подробную информацию можно найти здесь.

Android

Команда Android обновила свой бюллетень в январе 2018 года следующим примечанием:

Мы рекомендуем пользователям Android принимать доступные обновления безопасности на своих устройствах. Дополнительную информацию см. В блоге безопасности Google.

Полный бюллетень можно найти здесь.

Apple

03.01.2018 На данный момент Apple пока не опубликовала официального ответа.

08.01.2018 Apple сделала лаконичное заявление о том, что «…все системы Mac и iOS уязвимы, однако пока не наблюдалось реальных атак. На всякий случай загружайте софт только из доверенных источников, таких как App Store». Рекомендация выглядела бы логично, если бы не трояны, которых уже находили в App Store.

Обновления готовы для iOS 11.2, macOS 10.13.2 и Safari, однако после установки свежих апдейтов на macOS 10.3.2 эксплоит для Spectre по-прежнему работает.

Считается, что WatchOS не требует патчей, поскольку в Apple Watch используется процессор Apple S1, на котором пока не удалось реализовать ни один из вариантов атаки Meltdown и Spectre.

ARM

ARM выпустила бюллетень по безопасности, в котором перечислены процессоры ARM, которые подвержены атакам Meltdown и Spectre.

Список уязвимых SoC в таблице модели с подтвержденными сценариями атак и ссылки на патчи. Легко видеть, что в этот список не входят старые ядра ARM без внеочередного исполнения инструкций. Они ожидаемо оказались иммунными к Meltdown и Spectre, поскольку атаки такого рода не работают без внеочередного исполнения команд. Например, это популярные Cortex-A7, Cortex-A53 и семейство ARM 11. На A7 построен популярный одноплатный компьютер Raspberry Pi 2B, а на A53 — его более новая версия 3B. Другие версии «малины» используют ARM 11, который также исполняет инструкции по очереди.

Полный бюллетень по безопасности ARM можно найти здесь.

Chromium

Проект Chromium опубликовал статью, в которой предоставляет рекомендации для веб-разработчиков и советуют пользователям Chromium включать изоляцию сайта.

Подробности здесь.

Поскольку Google была одной из трех команд, которые обнаружили эту ошибку, у них есть самая подробная информация о Spectre и Meltdown.

Бюллетень по безопасности вы можете найти здесь.

07.01.2018 Пользователям Google Chrome рекомендуют включить функцию Site Isolation.

Intel

Реакция на известие о фундаментальных уязвимостях в процессорах оказалась удивительной. Исполнительный директор Intel Брайан Кржанич (Brian Krzanich) узнал о проблеме летом 2017 года и начал продавать большую часть акций своей компании. К ноябрю 2017 года у него осталась только обязательная доля, которую нельзя продать по условиям контракта.

Представители Intel долго отрицали наличие каких-либо проблем с процессорами, потом называли их несущественными, а еще позже — неохотно признали, опубликовав пополняемый список процессоров, на которых уязвимость подтвердилась.

03.01.2018 Корпорация Intel выпустила пресс-релиз об этих уязвимостях. Полный пресс-релиз можете прочитать здесь.

IBM

IBM признала проблему и пообещала выпустить 9 января обновления прошивок для систем с процессорами серии Power.

Linux

Томас Глейкснер, разработчик ядра Linux, опубликовал в своей рассылке информацию о новых исправлениях изоляции KAISER. Предполагается, что они были введены для устранения ошибок Meltdown и Spectre в Linux. Статью можно найти здесь.

Более глобальный подход к переосмыслению механизмов изоляции адресного пространства в Linux обсуждается здесь.

08.01.2018 В Linux проблему Meltdown частично решили набором патчей KPTI. Их не рекомендуется устанавливать для систем с процессорами AMD.

Microsoft

Microsoft выложила рекомендации как для Windows Servers, так и для клиентов Windows, связанных с уязвимостью Spectre и Meltdown. Эти рекомендации можно найти по следующим ссылкам:

05.01.2018 Microsoft сообщила, что выпустила обновление KB4056892 для системы безопасности, которая должна устранить проблему. Если вы используете Windows 10, то обновление должно автоматически загрузиться и устанавливаться, но это может зависеть от настроек вашего ПК.

Про KB4056892 уже пишут, что оно вызывает зависание при загрузке многих компьютеров с процессорами AMD (в частности, серии Athlon 64 X2). Его можно откатить (если ранее была создана точка восстановления), а затем отключить автоматическое обновление через gpedit.

Microsoft также выложила рекомендацию для клиентов Azure, в которой говорится:

Большинство инфраструктур Azure уже обновлены для устранения этой уязвимости. Некоторые аспекты Azure по-прежнему обновляются и требуют перезагрузки клиентских виртуальных машин для обновления безопасности. Многие из вас получили уведомление в последние недели о запланированном обслуживании Azure и уже перезагрузили виртуальные машины, чтобы применить исправление. Других действий от вас пока не требуется.

Полную информацию касаемо уязвимости Spectre и Meltdown в Azure можно найти здесь.

Mozilla

03.01.2018 Mozilla опубликовала сообщение о том, что Firefox может быть подвержен этим атакам. Информацию по этому вопросу можно найти здесь.

04.01.2018 Mozilla выпустила Firefox 57.0.4. Новая версия Firefox поставляется с двумя ограничениями по времени, предназначенными для защиты пользователей Firefox от атак Meltdown и Spectre. Новое обновления доступно для скачивания с официальной страницы проекта или с помощью автообновления браузера. Разработчики честно предупреждают, что это полумера. Это «костыль», затрудняющий эксплуатацию уязвимостей через браузер.

Nvidia

Nvidia сообщила, что в настоящее время их GPU не затронуты этой ошибкой, но они продолжают исследовать данную атаку:

Основной бизнес NVIDIA — это графические процессоры. Мы полагаем, что наше оборудование GPU невосприимчиво к сообщаемой проблеме безопасности и обновляет наши драйверы графического процессора, чтобы помочь устранить проблему безопасности ЦП. Что касается наших SoC с процессорами ARM, мы анализируем их, чтобы определить, какие из них подвержены данной атаке, и для каких необходимо выпустить патч.

Полный бюллетень можно найти здесь.

10.01.2018 Nvidia выпустила обновления драйверов GPU для Windows, Linux, FreeBSD, Solaris.

Redhat

Redhat опубликовал рекомендацию, которая содержит список затронутых продуктов и их статус. В этом сообщении говорится:

Пользователям Red Hat настоятельно рекомендуется немедленно применить соответствующие выпущенные обновления.

Полную информацию можно найти здесь.

Xen

Проект Xen опубликовал очень подробное сообщение о том, как уязвимости Spectre и Meltdown влияют на гипервизоры Xen:

Гости Xen могут иметь возможность выводить содержимое произвольной памяти хоста, включая память, назначаемую другим гостям.

Полную запись можно найти здесь.

Костыли для успокоения народа

Все выпускаемые патчи — это лишь софтовые костыли, затрудняющие эксплуатацию найденных уязвимостей, а точнее даже известных сценариев их использования. Полностью устранить эти дыры в безопасности можно только хардверным способом — выпустив новые процессоры без внеочередной обработки инструкций.

Понятно, что если это и произойдет, то не в ближайшие годы. Цикл разработки новых процессорных ядер слишком долгий для оперативного внесения исправлений, тем более — таких кардинальных.

Поэтому производители делают то, что можно сделать в сжатые сроки, — переписывают софт. Например, в Linux теперь память ядра не отображается в адресное пространство пользовательских процессов. Это мешает атаке Meltdown, но все системные вызовы стали выполняться дольше.

В зависимости от особенностей конкретной системы существующие патчи вызывают замедление производительности всех операций с обращениями к ядру. У домашних пользователей их доля невелика, поэтому замедление наблюдается небольшое (2–3% в большинстве сценариев). У корпоративных клиентов, работающих с базами данных и системами виртуализации, падение производительности может достигать 30%.

Компании Intel и Microsoft долго избегали официальных комментариев по этому вопросу, но в конце концов все-таки признали существование проблемы. Официальное сообщение в блоге Microsoft, написанное исполнительным вице-президентом Windows and Devices Group Терри Майерсоном (Terry Myerson), гласит, что хуже всего придется пользователям старых ОС и процессоров.

- Пользователи Windows 10 и новейших процессоров (2016 года, Skylake, Kaby Lake и новее) практически не ощутят никакой потери производительности, так как ухудшение исчисляется считаными миллисекундами.

- Некоторые пользователи Windows 10 и более старых процессоров (2015 года, включая Haswell и более старые CPU) могут обнаружить в ряде тестов заметное ухудшение показателей и даже увидеть потерю производительности системы.

- Пользователи Windows 8 и Windows 7 (использующие процессоры 2015 года, включая Haswell и более старые модели), в свою очередь, столкнутся со значительной потерей производительности практически гарантированно.

- В случае Windows Server (на любых процессорах), особенно если речь идет о работе приложений, активно использующих IO, потеря производительности тоже будет весьма существенной.

Также данный вопрос затронул и глава Intel Брайан Кржанич, выступая на конференции Consumer Electronics Show в Лас-Вегасе. Он подчеркнул, что потеря производительности существует, но она сильно зависит от загрузки процессора и конкретных задач, которые CPU выполняет. Кржанич заверил, что инженеры Intel делают все возможное, чтобы минимизировать эти «потери».

Как нетрудно заметить, представители Intel и Microsoft стараются не озвучивать конкретных цифр, и их можно понять, ведь разброс действительно велик. Но для тех, кто любит конкретику, мы все же приведем несколько примеров.

Разработчики Red Hat оценивают потерю производительности в 1–20%, и конкретная цифра будет зависеть от множества факторов.

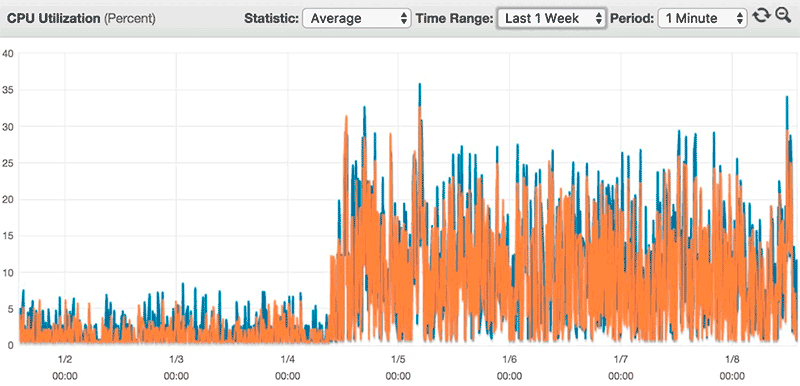

Компании Epic Games и Branch Metrics пожаловались, что патчи для Meltdown и Spectre уже вызвали серьезные проблемы в их работе. Так, график ниже показывает, как после установки обновлений нагрузка на один из серверов популярного сетевого шутера Fortnite возросла с 20 до 60%.

О похожих проблемах сообщили и разработчики Housemarque Games: нагрузка на серверы игры Nex Machina возросла в 4–5 раз.

Тем не менее многочисленные исследователи уверяют, что простые пользователи вряд ли заметят, что их система стала работать сколь-нибудь медленнее. В частности, очень многих пользователей волнует возможное «проседание» FPS в играх. Но согласно свежему тестированию Eurogamer, потери будут совсем незначительными. К похожим выводам также пришли тестировщики портала Dark Side of Gaming.

Также можете ознакомиться с тестами специалистов TechSpot, ComputerBase и попросту погуглить, поискав тесты для конкретных процессоров и кейсов использования, так как бенчмаркингом после выхода патчей занялись все, кто только мог.

Эксплоит Spectre и Meltdown

Сейчас различные примеры PoW найденных уязвимостей быстро появляются на GitHub. К примеру, вот вариант эксплоита Meltdown на С, а вот хорошо откомментированный эксплоит для Spectre.

Выводы

Это фиаско…! И если читая про недавнюю уязвимость интел мы думали что это фиаско, то вот эта сегодняшняя новость — полный писец. Данную уязвимость уже окрестили как самую опасную за все время существования компьютеров.

Уязвимость на уровне процессора, но закрыть ее на уровне процессора нельзя. Поэтому производители начали костылять на уровне ОС пытаясь хоть как-то успокоить население нашей планеты.

Ну, что сказать: «отличные новости» и «хороший новогодний подарок» всем пользователям компьютеров. Двадцать лет Карл, двадцать лет была уязвимость. И не в софте, а в железе! Интересно сколько раз ее уже успели поиспользовать умные ребята из АНБ и прочих организаций «защищающих наш сладкий сон».

Как защититься? Использовать виртуалку и не сохранять пароли в браузере.

Как виртуалка может защитить от уязвимости на уровне процессора?

Глупый совет

Apple никогда нечего не признают молча выпустят фиксы чтобы не было шума

Ну, что выкидываем американский хлам и бежим в МЦСТ за Эльбрусами?

Думаю это самое разумное решение, ибо наши закладки не так страшны как пендосовские… :(

А где гарантии, что наше добро будет лучше? И не надо сравнить с Гагариным и спутниками, то было другое время.

Мдаа… Серьёзная уязвимость.

Предлагаю массово вернуть Intel их процессоры. Пускай либо устраняют уязвимость заменой на новую ревизию, либо делают возврат по сумме на момент выхода проца в баксах. Некоторые Зеоны больше штукаря баксов при выпуске стоили.

лучше не предпринимать ничего для защиты от meltdown spectre. после обновлений появляются много проблем

Хороший удар по конторе с такими новостями. Продажи Райзенов могут резко увеличиться. Сколько раз убеждал себя не связываться с Интеловскими процессорами и не переплачивать за воздух. Оказался прав. Производители реально держат покупателей за идиотов, строя финансовые пирамиды и повышая ценник с каждым годом на свою комплектуху после работы маркетологов.

Спасибо вам за то, что предоставили столько подробной информации об уязвимости.

На самом деле на AMD тоже подали в суд, тк они дали не правильную информацию пользователям, уязвимость также есть (помоему из-за Spectre). Можете исправить в статье. После исков на Intel и Apple. Американцы вообще любят шумные суды на весь мир :)

Ну что ж — старый совет старого гуру Брюса Шнайера до сих пор актуален — используйте т. н. Воздушный зазор…

22 02 2024