В наших предыдущих статьях мы рассмотрели основы использования RTL-SDR на Kali Linux и создали собственный радар для поиска самолетов. Продолжим тему и рассмотрим перехват GSM трафика при помощи RTL-SDR на Kali Linux.

Еще по теме: Как перехватить управление коптером

Перехват GSM трафика при помощи RTL-SDR на Kali Linux

Далее рассмотрим сканирование и анализ GSM-трафика используя RTL-SDR и инструмента kalibrate-rtl.

Сканирование GSM

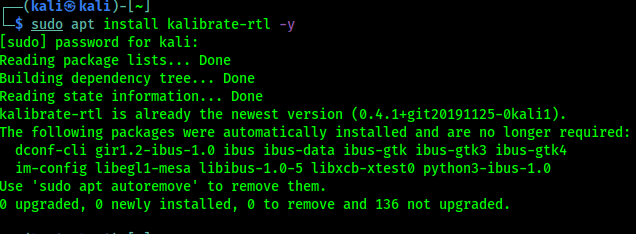

Установите kalibrate-rtl или kal на Kali Linux:

|

1 |

sudo apt install kalibrate-rtl -y |

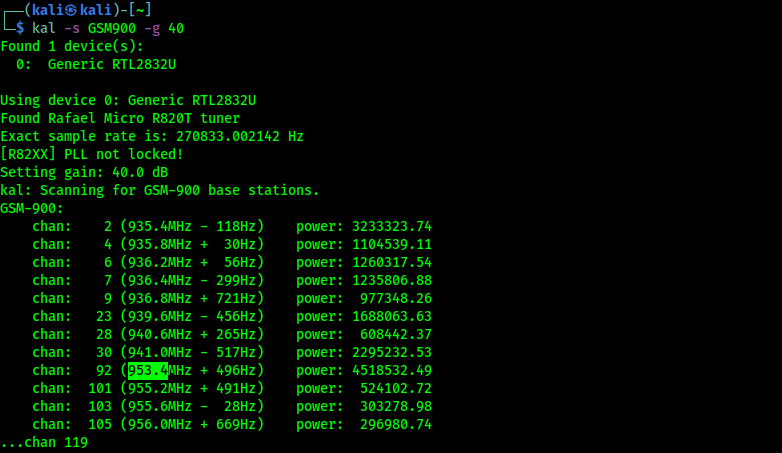

Большинство стран используют диапазон GSM900, но если вы живете в США, тогда — это GSM850.

Сначала нужно подключить RTL-SDR с антенной. Затем, для сканирования трафика GSM900, выполнить в терминале команду:

|

1 |

kal -s GSM900 -g 40 |

На приведенном выше снимке экрана мы видим множество каналов. Я для примера, буду сканировать 953,4 МГц.

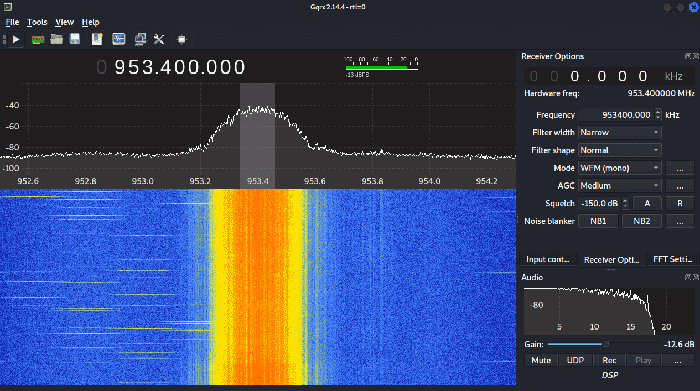

Теперь откройте инструмент GQRX и введите частоту в окне параметров приемника:

Анализ GSM

Установите gr-gsm:

|

1 |

sudo apt install gr-gsm -y |

Инструмент gr-gsm поможет просматривать данные на уровне пакетов.

После завершения установки, запустите мониторинг:

|

1 |

grgsm_livemon |

В появившемся окне, измените частоту, с которой собираетесь работать (в данном случае — 935,4 МГц).

В окне gr-gsm livemon мы видим частоту, а в окне терминала видим информацию о трафике GSM.

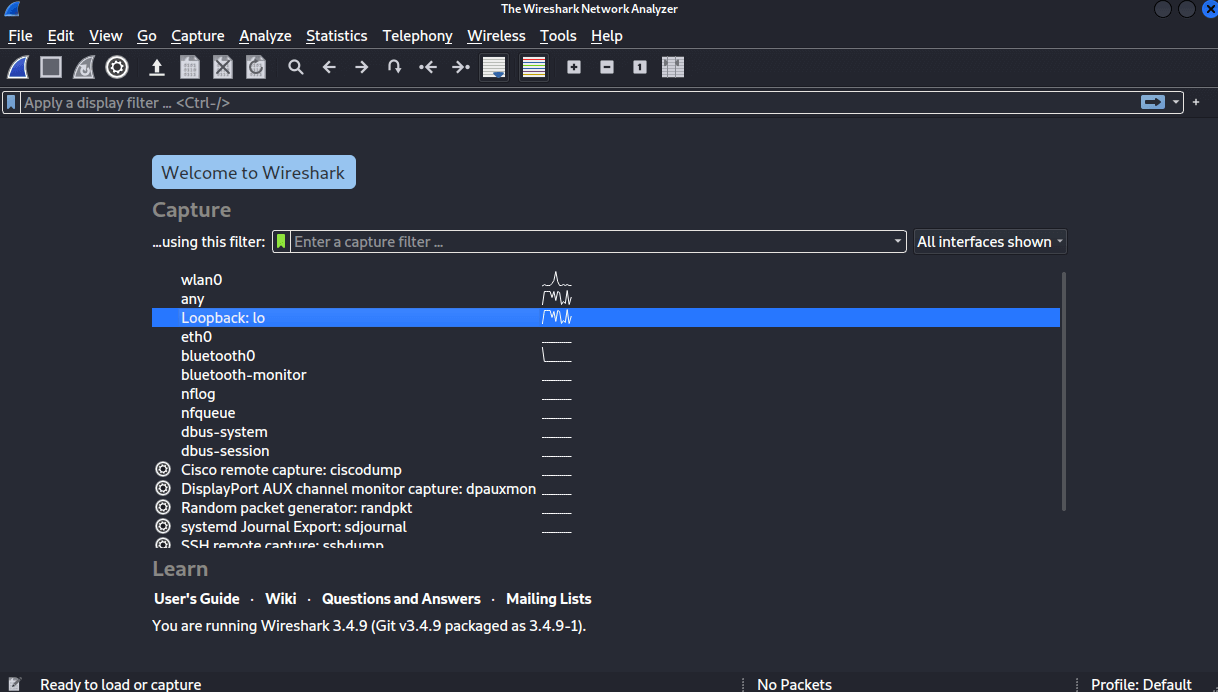

Теперь займемся анализом данных с помощью Wireshark. Не закрывая окно gr-gsm livemon (поскольку он перехватывает пакеты), откройте Wireshark из меню Kali Linux или выполните команду wireshark в новом окне терминала.

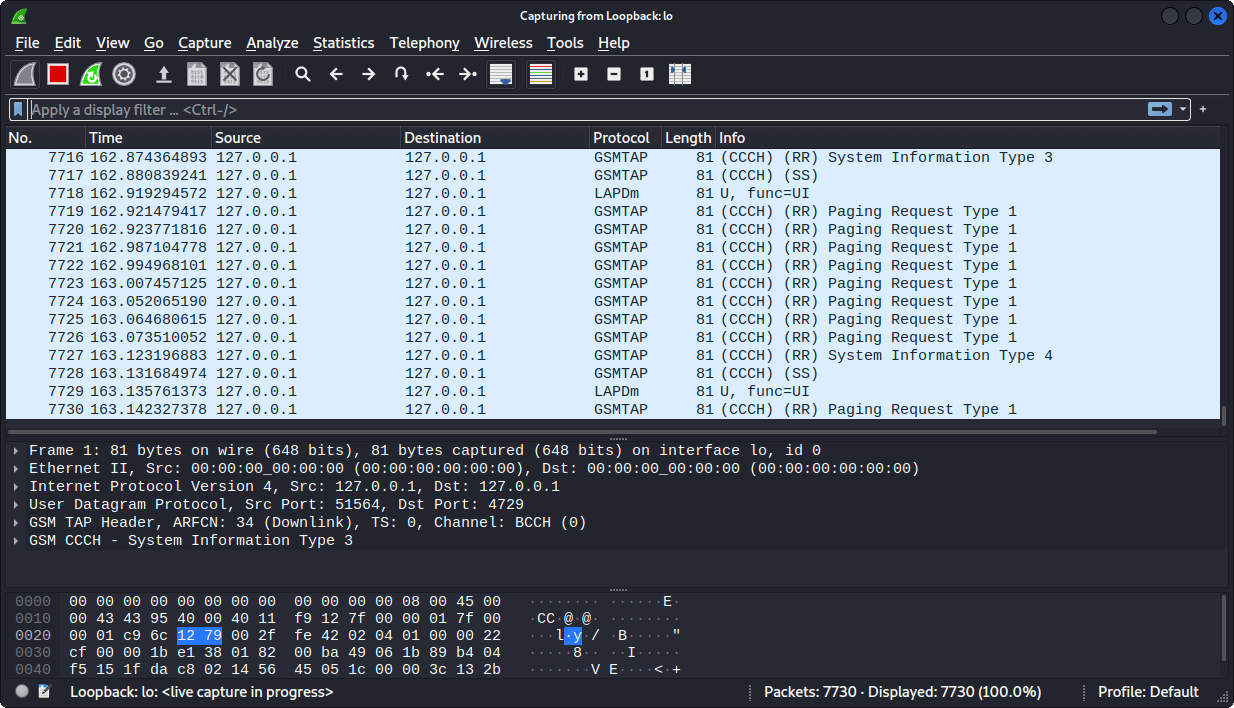

Выберите интерфейс (в моем случае — Loopback: lo), дважды кликнув по нему. После этого увидите пакеты GSM в Wireshark:

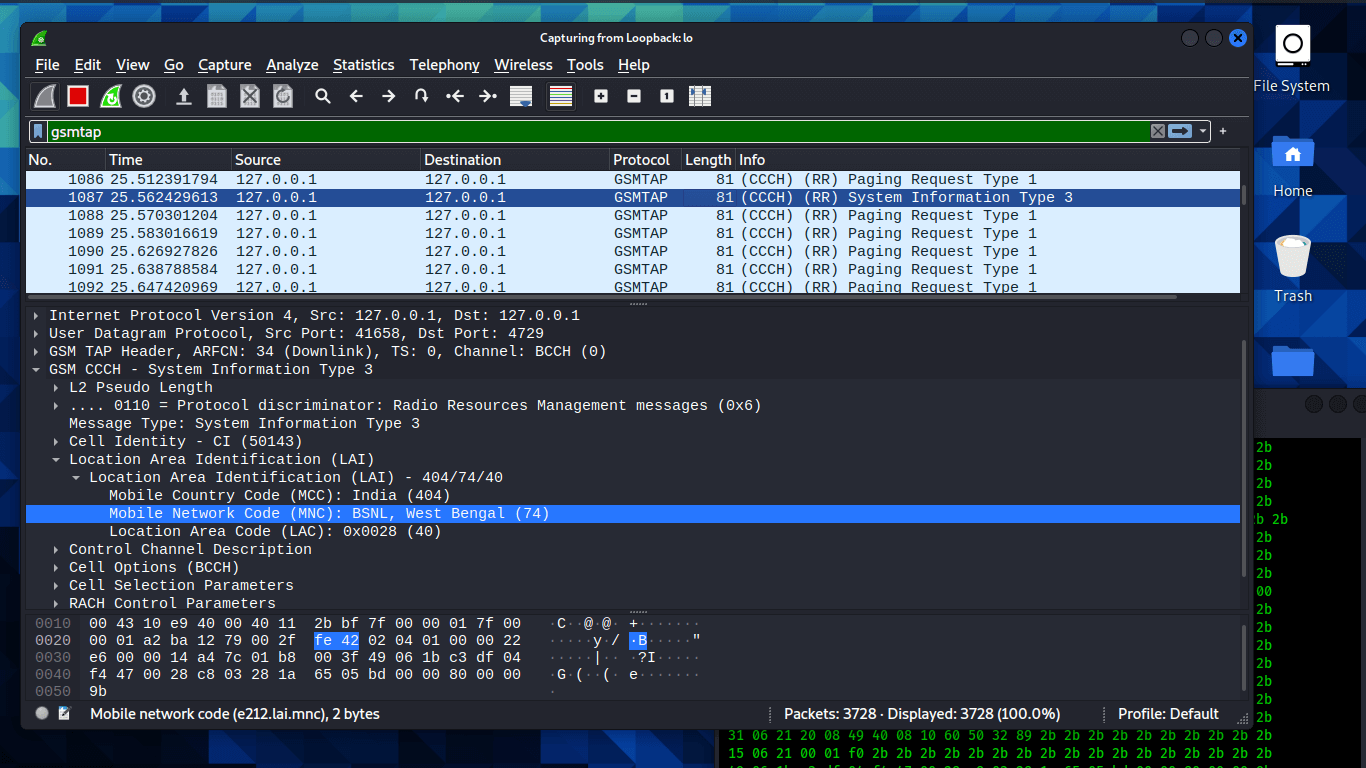

Теперь необходимо применить фильтр отображения gsmtap. Затем на вкладке «Информация о пакете» нужно посмотреть информацию о системе типа 3.

Теперь нужно проверить GSM CCCH —> Location Area Identification (LAI). Там мы получим информацию о пакетах данных. Показано на следующем снимке экрана:

В выделенной строке видно, что провайдером мобильной сети является BSNL, и пакеты передаются из Западной Бенгалии.

Вот как мы можем анализировать пакеты GSM с помощью RTL-SDR на Kali Linux.

ПОЛЕЗНЫЕ ССЫЛКИ: