Содержание

С помощью Github Dorks можно найти интересную информацию и использовать ее для получения вознаграждения, при участии в программе Багбаунти. В этой статье я поделюсь списком GitHub Dorks и покажу, как с его помощью взломал сайт разработчиков.

Еще по теме: Взлом удаленного хоста через Git

Что такое GitHub Dorks и как их использовать

GitHub — это не только платформа для управления проектами и версиями кода, но также социальная сеть для программистов. Миллионы разработчиков по всему миру несколько раз за один день вносят изменения в код на GitHub, и далеко не всегда они смотрят, что именно загружают. Бывает, что они случайно забывают удалить учетные данные — логины, пароли и самые разные токены.

Вы наверное уже сталкивались с Google dorks. В GitHub тоже есть свои дорки, которые можно использовать для поиска вкусных данных.

GitHub Dorks — это поисковые запросы, которые помогают найти репозитории с приватными данным. С помощью Гитхаб дорков можно найти:

- Имена пользователей

- Пароли

- Адреса электронной почты

- Токены

- Секретные ключи

- Файлы резервных копий

- И многое другое

На сегодняшний день существует более 500 Гитхаб дорков. Некоторые из них можно использовать в поисковике Google, добавив к к поисковому запросу:

|

1 |

site:github.com |

Но при участии в программе Багбаунти, больше подходит сам Github, так как использует специальные операторы для поиска по репозиториям.

Например, можно использовать поиск по используемому языку программирования. В таком случае используется поисковой оператор language::

- language:javascript

- language:python

- language:php

Для поиска по именам файлов в репозиториях Гитхаб используется оператор filename:.

Для поиска по расширению файлов нужно использовать оператор extension:.

Надо отметить, что все свежие дорки GitHub быстро попадают в руки к экспертам ИБ. Поэтому, лучше искать по репозиториям, созданным за последние несколько дней, чувствительные данные в которых могли быть незамеченными, другими багхантерами. Для этой задачи используется оператор created::

|

1 |

extension:sql created:>2022-10-12 |

Список GitHub Dorks

Синтаксис GitHub Dorks простой:

|

1 |

“название-компании” filename:database |

Полный список поисковых операторов и синтаксис в справке Github.

GitHub Dorks для поиска файлов:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 |

“компания” filename:database “компания” filename:secrets.yml “компания” filename:passwd “компания” filename:LocalSettings.php “компания” filename:config.php “компания” filename:config.inc.php “компания” filename:configuration.php “компания” filename:shadow “компания” filename:.env “компания” filename:wp-config.php “компания” filename:credentials “компания” filename:id_rsa “компания” filename:id_dsa “компания” filename:.sqlite “компания” filename:secret_token.rb “компания” filename:settings.py “компания” filename:credentials.xml |

GitHub Dorks для поиска API-ключей, токенов и паролей:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

“компания” api_key “компания” client_secret “компания” api_token: “компания” client_id “компания” shodan_api_key “компания” password “компания” user_password “компания” client_secret “компания” secret “компания” user auth |

GitHub Dorks для поиска на основе языка программирования:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

“компания” language:python “компания” language:bash “компания” language:shell “компания” language:bash “компания” language:SQL “компания” language:Shell “компания” db_password “компания” apikey “компания” name” pwd “компания” fb_secret |

Еще один большой список дорков. Не благодарите!

Инструменты для работы GitHub Dorks

Вот пару инструментов, которые будут полезны.

gdorklinks.sh

Простой скрипт, который генерирует ссылки поиска по GitHub с дорками. В качестве параметра необходимо указать имя или сайт компании. На выходе получаем готовые ссылки, которые просто необходимо вставить в браузер и изучить полученную информацию.

Скачать gdorklinks.sh с GitHub Gist

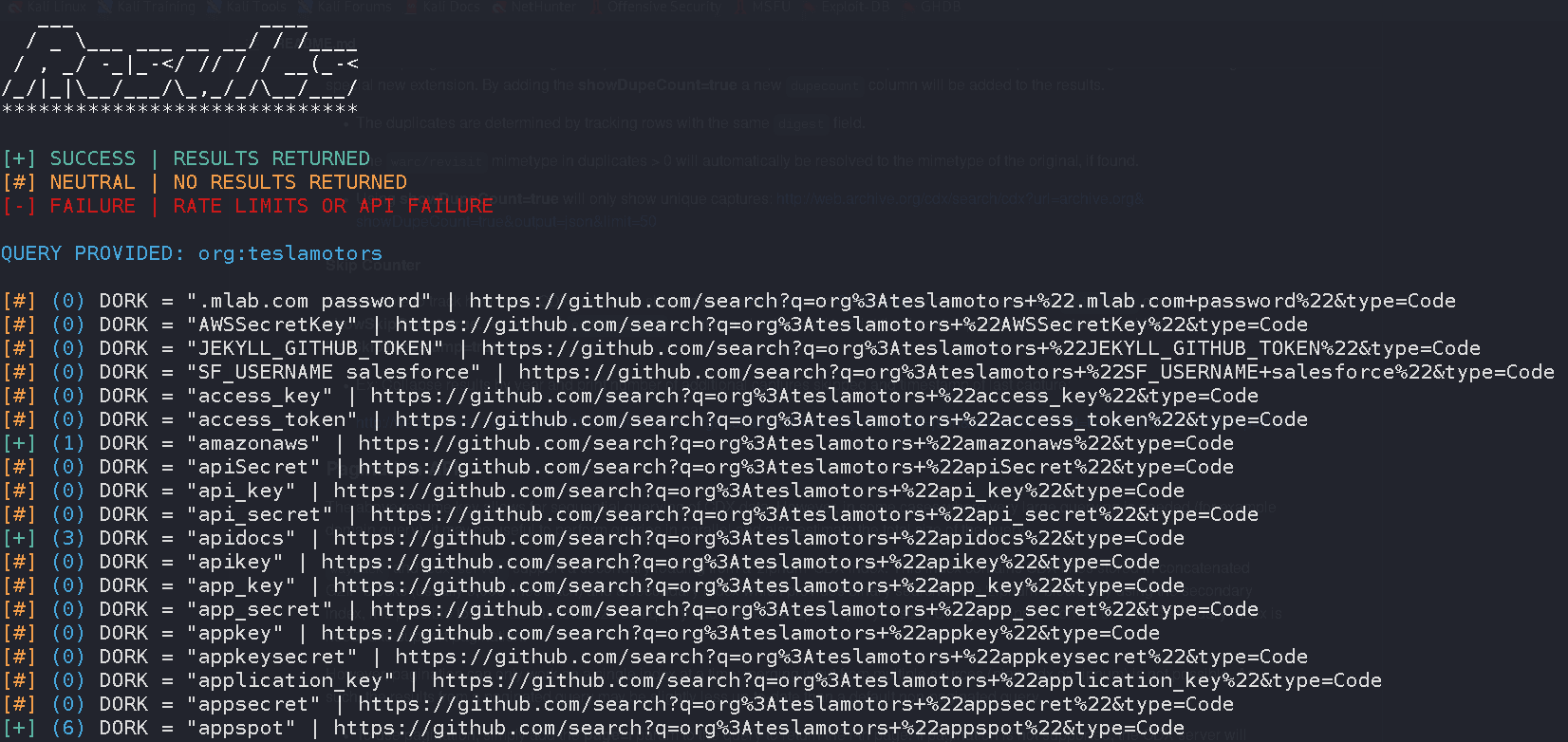

GirDorker

GitDorker не просто генерирует ссылки, а сразу ищет информацию, используя GitHub Search API и обширный список дорков, которых на данный момент 513. Этот инструмент можно назвать более продвинутым вариантом предыдущего скрипта.

Для работы потребуется завести GitHub Personal Access Token, а лучше минимум два таких токена. Это связано с тем, что поисковый API ограничен 30 запросами в минуту: если токен всего один, очень быстро упремся в лимиты.

Взлом сайта с помощью GitHub Dorks

Итак. Участвую в программе Багбаунти и имея определенную информацию, я решил проверить свою цель на Гитхаб. Добавил название компании и ввел в поисковой строке следующий дорк:

|

1 |

“компания” language:python |

И нашел файл, который был изменен 5 дней назад

Файл содержал много информации. Я использовал Ctrl + F для поиска домена по файлу. И в результате, нашел данные учетной записи (электронная почта и пароль).

Потом начал искать страницу авторизации, чтобы попробовать найденные учетные данные.

И, как видите на скрине ниже, у меня получилось. Я взломал репозиторий GitHub.

После чего, сообщил об этом разработчикам.

На этом все. С вами был quasar и 0x2nac0nda. Надеюсь, вам понравилось. Встретимся в следующей статье!

РЕКОМЕНДУЕМ:

Новый поиск GitHub — просто огонь🔥

https://pbs.twimg.com/media/Fiqb-weWAAYrPIl?format=jpg&name=large