При участии в программе вознаграждения Баг Баунти, нам часто приходится искать XSS-язвимости сайтов. Сегодня я познакомлю вас с несколькими полезными инструментами для автоматизация поиска XSS-уязвимостей в веб-приложениях.

Еще по теме: Расширения хакера для браузера Firefox

Автоматизация поиска XSS уязвимостей

В качестве цели, чтобы не нарушать закон, будем использовать специально предназначенный для этого уязвимый сайт:

|

1 |

http://testphp.vulnweb.com/ |

Итак, рассмотрим лучшие инструменты для автоматизация поиска XSS-уязвимостей в веб-приложениях.

Paramspider

Это инструмент Python, который используется для поиска параметров сайта в веб-архиве без взаимодействия с хостом. Для поиска параметров, ParamSpider использует различные методы и списки слов.

Тулза будер полезна при поиске XSS, SQL-инъекций, SSRF и уязвимостей Open Redirect.

Установка Paramspider

Для установки Paramspider, используйте следующие команды:

|

1 2 3 |

git clone https://github.com/devanshbatham/ParamSpider cd ParamSpider pip3 install -r requirements.txt |

Если не получается установить, убедитесь, что у вас установлен Python 3 и Git.

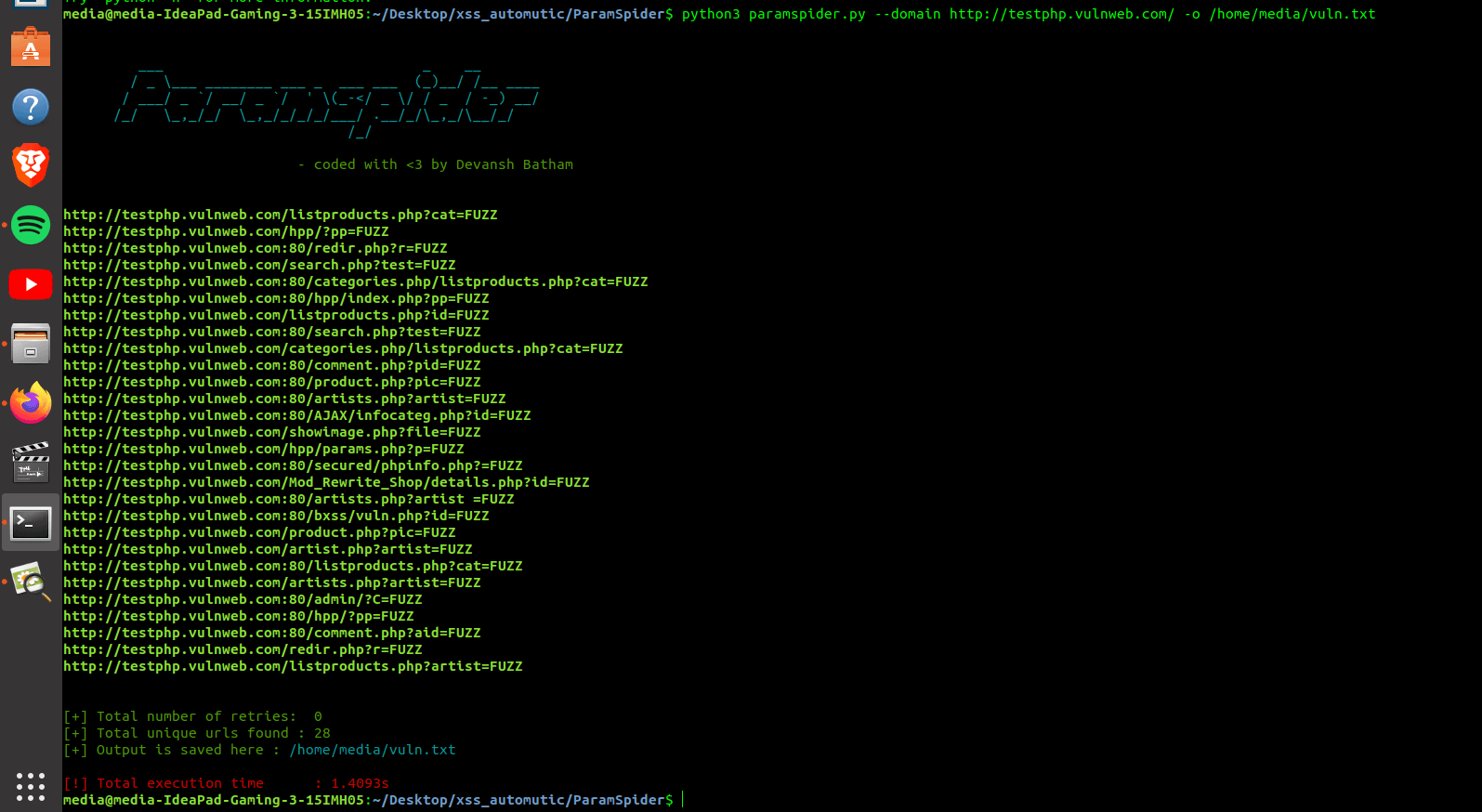

Использование Paramspider

Для поиска XSS, выполняем команду:

|

1 |

python3 paramspider.py --domain http://testphp.vulnweb.com/ -o /home/media/vuln.txt |

Эта команда запускает сценарий Python и сканирует цель. Полученные результаты сохраняет в текстовый файл.

Официальная страница Paramspider на GitHub:

https://github.com/devanshbatham/ParamSpider

Kxss

Ищет XSS на основе результатов найденных параметров из Waybackurls или Burp.

Установка Kxss

Для работы программы, необходимо установить Golang.

Для установки, используем команду:

|

1 |

go get github.com/Emoe/kxss |

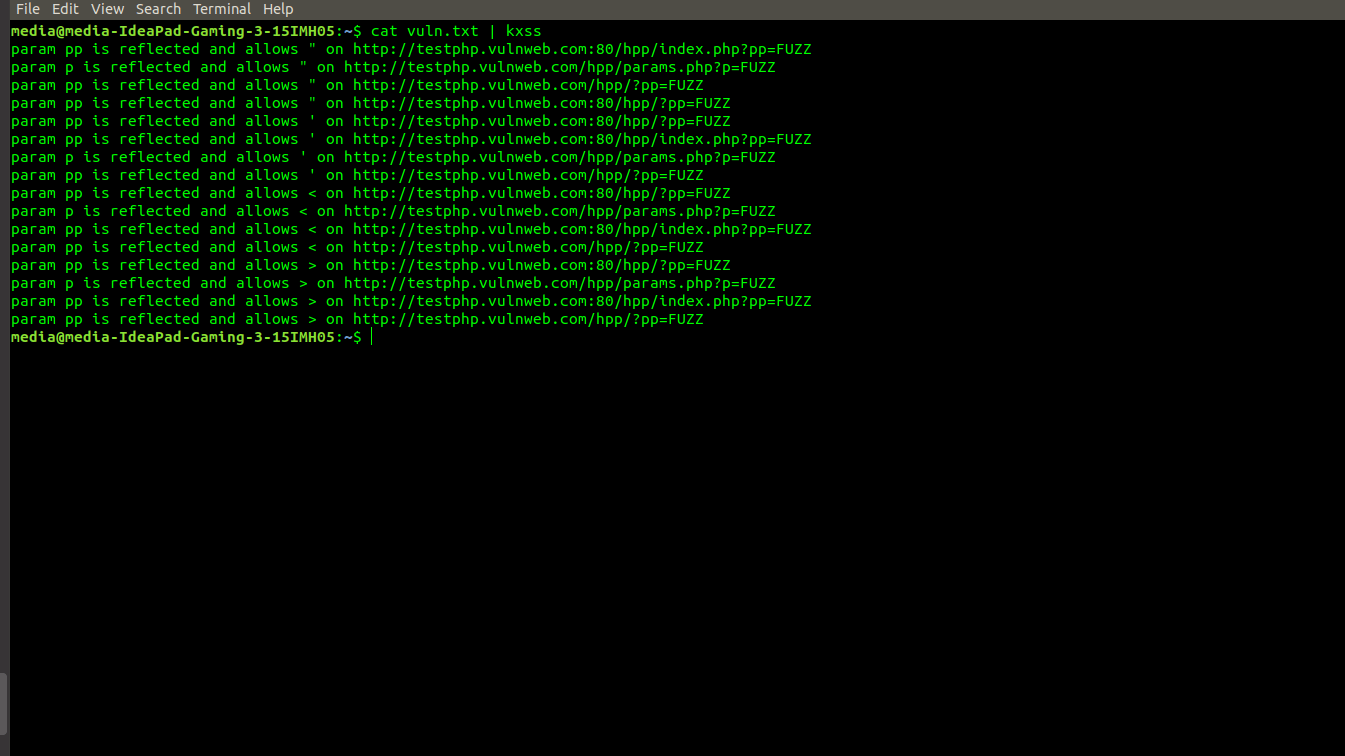

Использование Kxss

Вы можете запустить скрипт подсунув файл найденных параметров Paramaspider:

|

1 |

cat vuln.txt | kxss |

Как видите, результат на лицо.

Официальная страница Kxss на GitHub:

Dalfox

DalFox — это мощный инструмент для поиска XSS., Также анализатор параметров и утилита, которые ускоряют процесс обнаружения XSS.

Основная концепция заключается в анализе параметров, поиске XSS и проверке их на основе синтаксического анализатора DOM.

Установка Dalfox

Можно установить Dalfox с помощью snap:

|

1 |

snap install dalfox |

Использование Dalfox

Чтобы запустить скрипт и найти XSS-уязвимости на сайте, выполните команду:

|

1 |

cat vuln.txt | kxss | dalfox pipe |

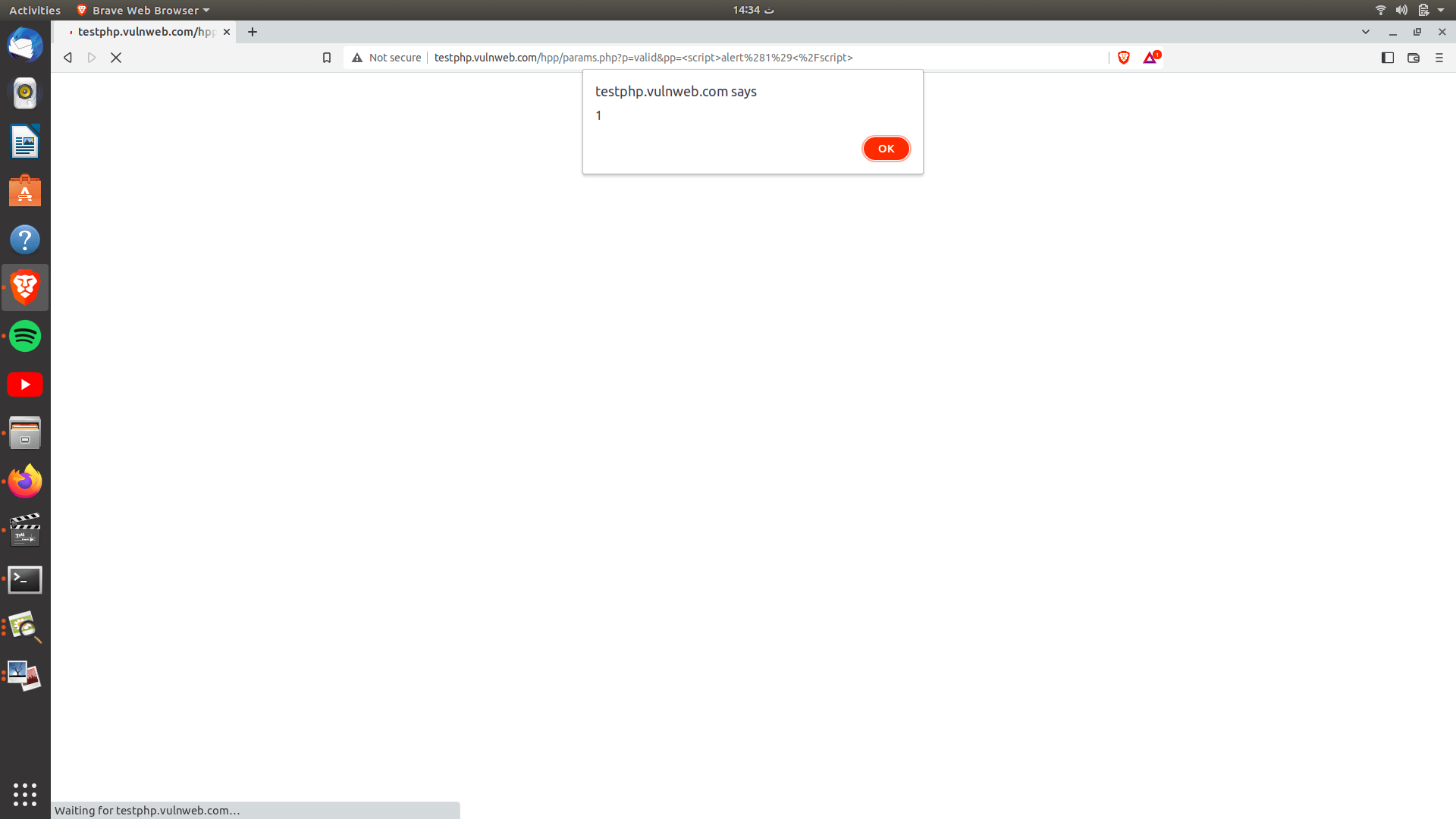

Как мы видим, инструмент возвращает страницы со скрытыми параметрами (Reflected parameters).

Можно подсунуть полезную нагрузку:

Официальная страница Dalfox на GitHub:

https://github.com/hahwul/dalfox

Он-лайн сервис для поиска XSS уязвимостей

Можно также использовать онлайн-сервис pentest-tools.com/website-vulnerability-scanning/xss-scanner-online, который позволяет найти XSS веб-приложения, не устанавливая при этом никаких дополнительных инструментов. Просто вводите URL и получаете результат.

На этом все. Надеюсь статья была полезна и вы сможете автоматизировать процесс поиска XSS-уязвимостей на сайтах.

РЕКОМЕНДУЕМ:

я установил Paramspider но запустить не могу

я пользуюсь xsser