Содержание

Angryт IP Scanner — один из самых популярных сетевых сканеров. Сканирование IP-адресов — не единственная утилита этого инструмента. Он также может предоставить другую подробную информацию о хосте, например, пинг, имя хоста, открытые порты и веб-сервер (если таковой имеется).

Еще по теме: Обзор лучших сканеров уязвимостей

В сегодняшней статье я покажу, как скачать, установить и использовать Angry IP Scanner.

Обзор Angry IP Scanner

С помощью Angry IP Scanner можно просканировать всю локальную сеть на наличие работающих компьютеров (хостов). Сканирование локальной сети задается либо по заранее указанным IP-адресам, либо по указанному диапазону IP-адресов.

Помимо стандартных эхо-запросов, Angry IP Scanner поддерживает UDP И TCP запросы, что в разы увеличивает количество успешных попыток. Для каждого найденного компьютера можно определить имя компьютера в сети, его рабочую группу и MAC-адрес сетевой карты.

Прежде всего, стоит упомянуть, что Angry IP Scanner выпущен с лицензией с открытым исходным кодом. GPLv2. Это означает, что вы можете скачать его и использовать бесплатно.

Инструмент отлично работает на всех популярных платформах, включая Windows, Mac OS и Linux. Мы вернемся к этому чуть позже, в разделе системных требований.

Если вы опытный пользователь, разбирающийся в программировании, можете загрузить и скомпилировать исходный код Angry IP Scanner самостоятельно.

Системные Требования Angry IP Scanner

Прежде чем мы продолжим подробное описание процесса установки Angry IP Scanner, нам необходимо заранее установить, поддерживает ли его ваш компьютер.

Операционная система:

- Windows 10, 8.1, 8, 7, XP, 2000, ME, 98 (32/64 бит).

- Mac OS: минимальная поддерживаемая версия — 10.10 Yosemite.

- Linux: Ubuntu, Debian, Mint, Fedora, RedHat, Mageia, openSUSE (32/64 бит).

Необходимое место на диск:

- Не менее 50 МБ свободного места на жестком или твердотельном накопителе.

Объем памяти:

- Не менее 30 МБ ОЗУ.

Программные требования:

- Как минимум Java / OpenJDK 8, рекомендуется версия 11.

Как видите, для запуска Angry IP Scanner не нужен суперкомпьютер. Если вы загрузите старую версию Angry IP Scanner (2.21) с официального сайта, вам даже не нужно будет ее устанавливать.

Установка Angry IP Scanner

В моем случае сканер будет установлен и использоваться в Windows. После скачивания исполняемого файла с официального сайта вам просто нужно запустить его, предоставить ему права администратора и выбрать папку для установки.

После этого нажмите «Установить» и дождитесь завершения процесса.

Если вы загрузите упомянутую выше устаревшую версию, установка программы не потребуется. Вам просто нужно запустить исполняемый файл и начать использовать приложение.

После запуска утилиты откроется окно приветствия с некоторыми действительно полезными советами, которые помогут лучше понять этот инструмент.

Angry IP Scanner не выглядит современным инструментом. Интерфейс напоминает электронную таблицу с некоторыми дополнительными функциями. Но пусть вас не вводит это в заблуждение — это чрезвычайно мощный инструмент.

Как пользоваться Angry IP Scanner

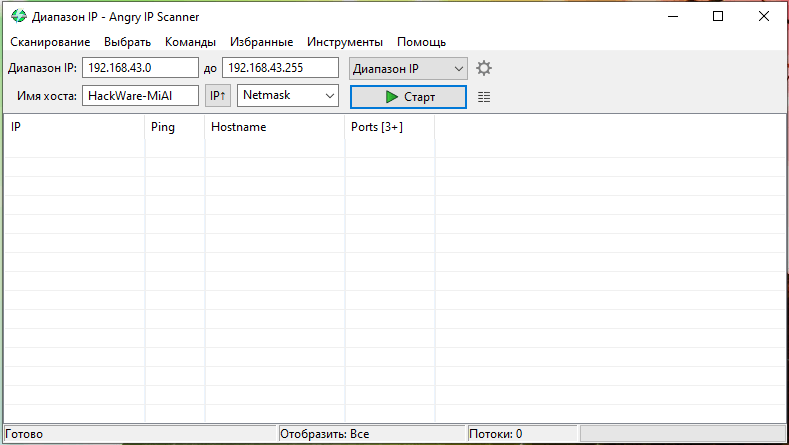

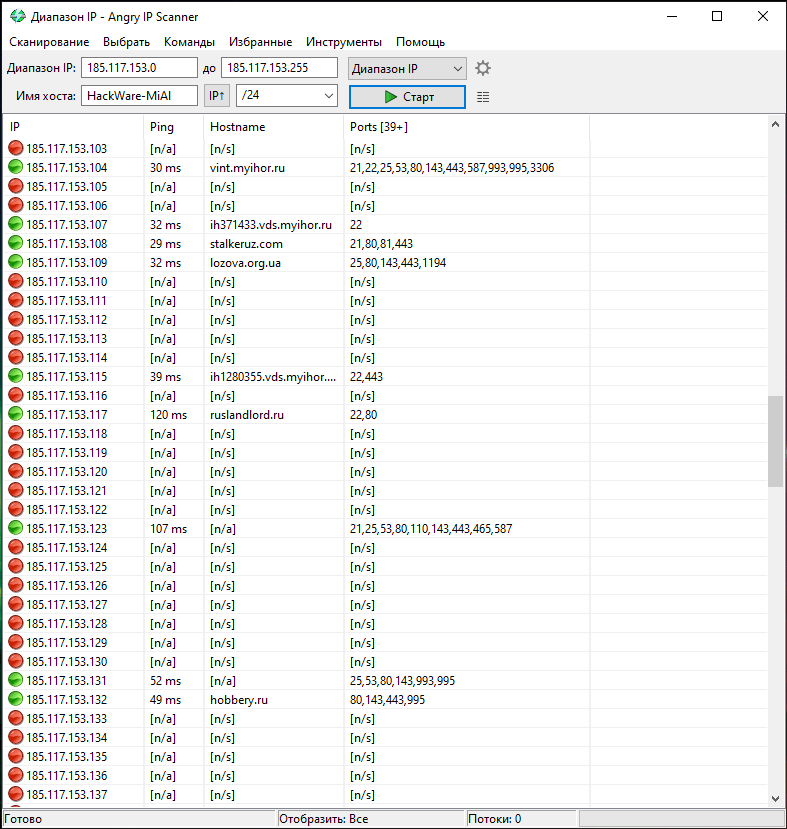

Вы можете обратить внимание, что у меня уже автоматически вписан диапазон IP — это локальная сеть, к которой подключён компьютер:

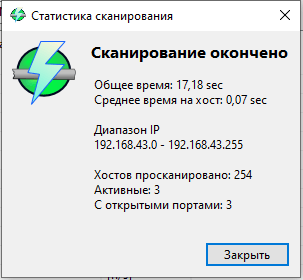

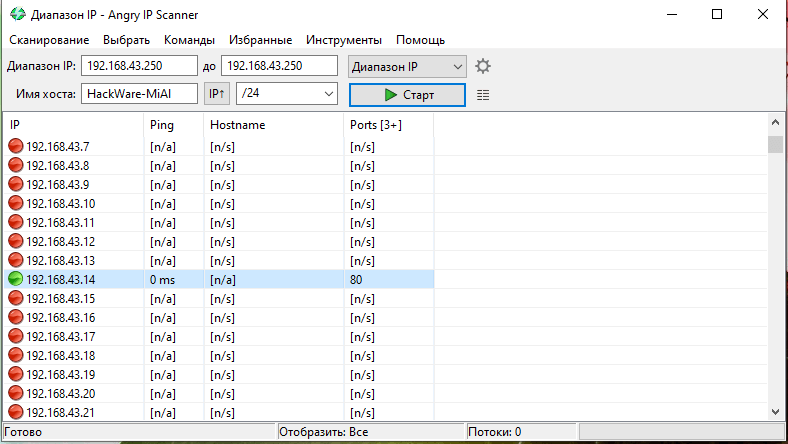

Для сканирования локальной сети достаточно нажать кнопку «Старт». По итогу сканирования показывается краткая информация:

То есть в моей сети найдено 3 активных хоста и у каждого из них имеется открытые порты.

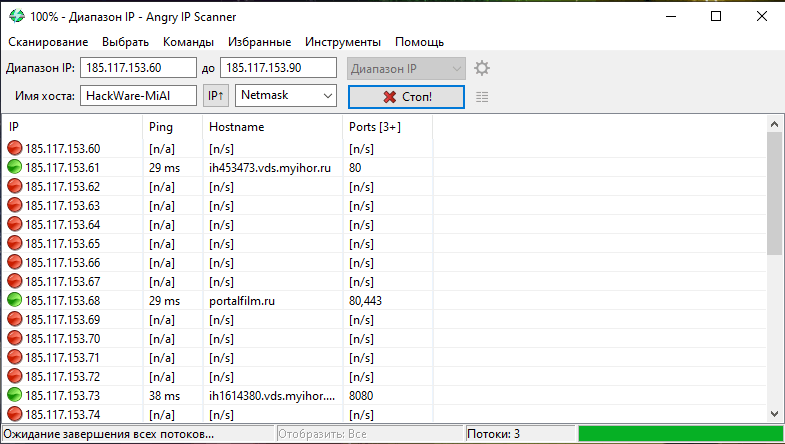

Вы можете указать диапазон IP адресов для сканирования:

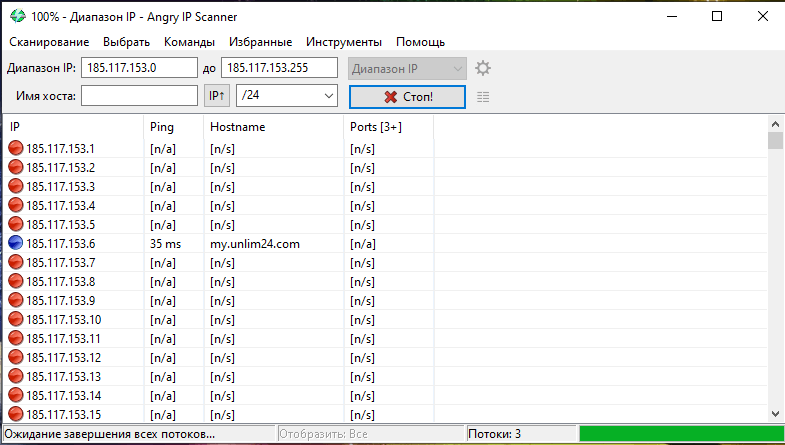

Или указать диапазон с помощью идентификатора сети и маски подсети для сканирования:

Причём идентификатор сети нужно вводить в левом окошечки верхней строки, а маску подсети в правом выпадающем меню второй строки.

Еще по теме: Что такое сканирование портов

Как изменить сканируемые порты

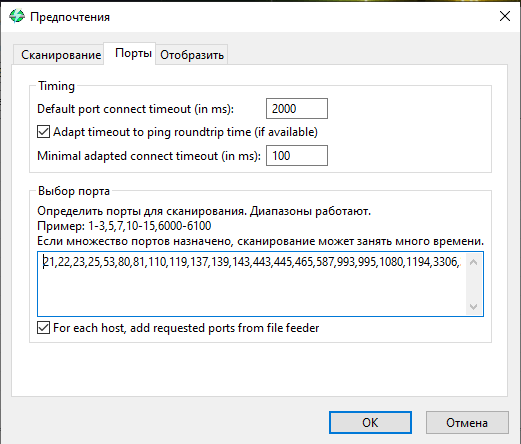

По умолчанию Angry IP Scanner сканирует всего три порта: 80,443,8080. К примеру, Nmap по умолчанию сканирует 1000 самых популярных портов. Порты 80,443,8080 обычно принадлежат веб-серверам. Чтобы искать другие службы, я составил такой список самых часто встречающихся портов (в комментариях к этой статье вы можете дополнить список вашими пожеланиями):

|

1 |

21,22,23,25,53,80,81,110,119,137,139,143,443,445,465,587,993,995,1080,1194,3306,3389,5500,5800,5900-5906,8080,9001,9030,9050,9051,9090,9091,9100 |

Чтобы изменить список портов в Angry IP Scanner перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Порты»:

Вы можете вписать любые интересующие вас порты. Их нужно перечислять через запятую без пробелов, можно указывать диапазоны через дефис, например: 19-22,80,1000-2000.

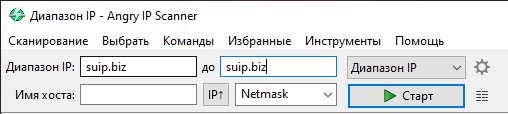

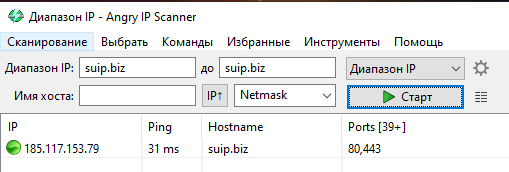

Как сканировать открытые порты на сайтах

В Angry IP Scanner можно сканировать открытые порты не только на IP адресах, но и открытые порты сайтов. Для этого в поле «Диапазон IP» и в окно окончания диапазона введите один и тот же адрес сайта, а содержимое всех других полей удалите:

Будет определён IP адрес данного сайта и просканированы открытые порты.

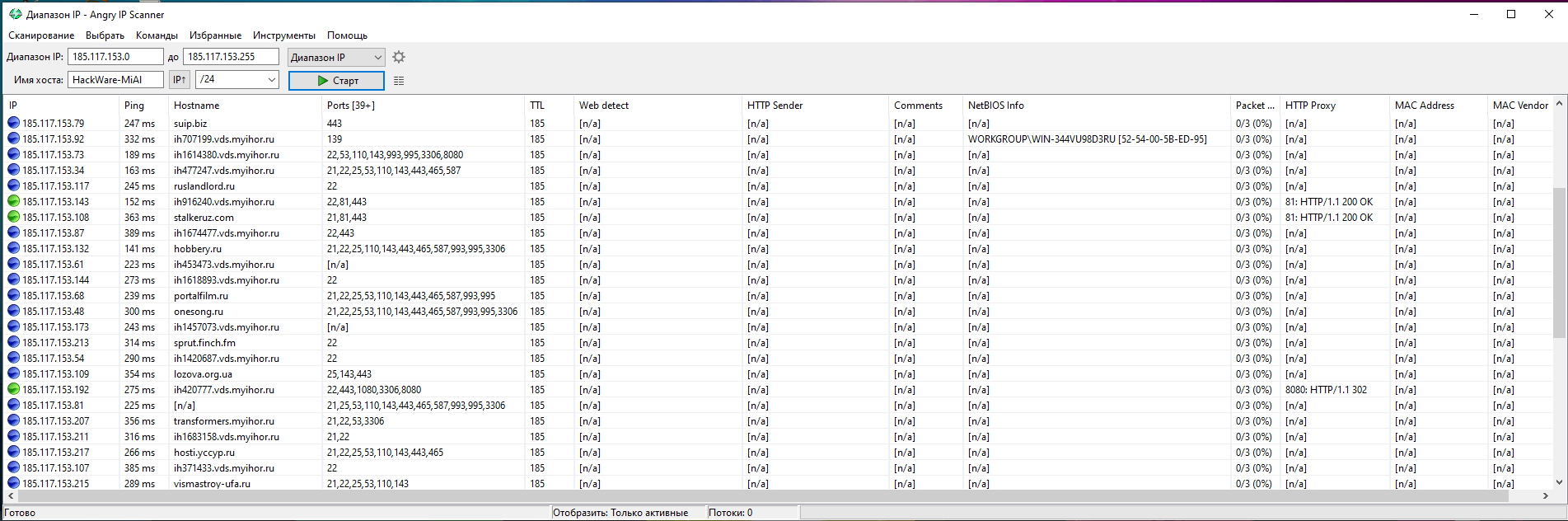

Как собирать информацию о хостах

Сканер Nmap умеет определять версию операционной системы и версии сетевых служб на сканируемых хостах, Angry IP Scanner также умеет собирать информацию, по умолчанию собираются следующие данные:

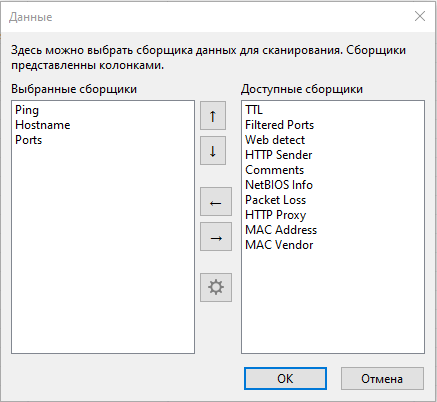

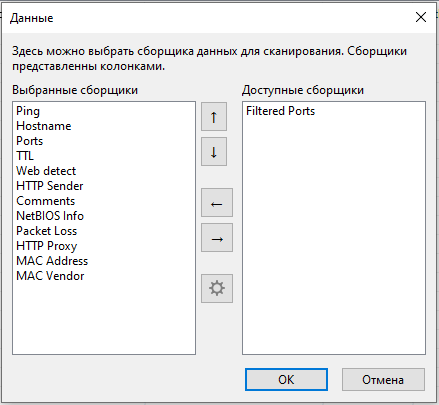

Чтобы изменить эти настройки, перейдите в пункт меню «Инструменты» —> «Сборщики данных»:

Теперь в результатах сканирования показывается дополнительная информация о хостах:

Как показывать только активные хосты

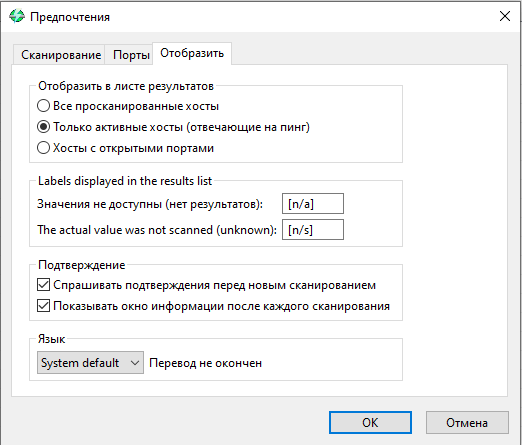

Перейдите в меню «Инструменты» —> «Предпочтения». В открывшемся окне перейдите во вкладку «Отобразить», выберите пункт «Только активные хосты (отвечающие на пинг)»:

Как просканировать хост, если он не пингуется

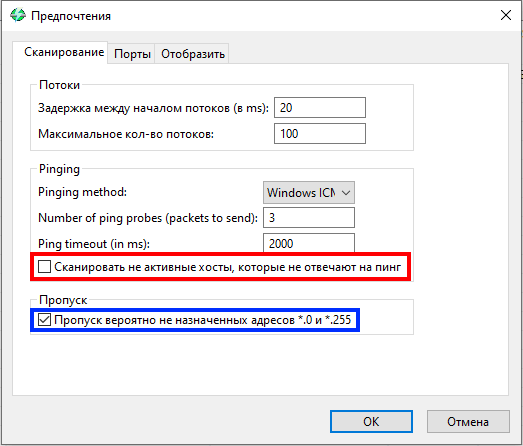

Если хост не отвечает на пинг, то это совсем не обязательно означает, что он офлайн (хотя чаще офлайн). Если вы уверены, что хост онлайн или вам важно найти все активные хосты, то для начала попробуйте поменять метод пингования.

Также вы можете принудительно сканировать порты даже на хостах, которые не отвечают на любой пинг. Для этого перейдите в меню «Инструменты» —> «Предпочтения». В открывшемся окне перейдите во вкладку «Сканирование», выберите пункт «Сканировать неактивные хосты, которые не отвечают на пинг»:

Сетевые термины в Angry IP Scanner

Далее подсказки из самой программы:

Основные термины:

- Feeder — Источник IP адресов для скнирования. Angry IP Scanner предоставляет разные источники сканирования: Диапазон IP, файл (IP List File) или Случайный. Можно выбрать источник из выпадающего списка рядом с кнопкой «Старт»

- Сборщик данных — собирает специфичную информацию о хосте, например время пинга, имя хоста, открытые порты. Сборщики обычно представляют собой колонки в результате сканирования. Их можно выбирать в меню «Инструменты->Сборщики данных».

- Активный хост — хост отвечающий на пинг. В листе результатов отмечаются синим.

- Неактивный хост — хост не отвечающий на пинг (красный). Тем не менее у него могут быть открытые порты (если брандмауэр блокирует пинг). Для того чтобы полностью просканировать такие хосты поставьте галочку в «Сканировать не активные» в Инструменты->Предпочтения.

- Open port — TCP порт, ответивший на попытку соединения. Зеленые в списке.

- Filtered port — TCP порт, не отвечает на то, что он закрыт (нет RST пакета). Вероятно эти порты специально блокируются брандмауэрами.

Pinging (проверка хоста):

- Angry IP Scanner может использовать разные методы пинга. Их можно выбирать в окне «Предпочтения».

- ICMP echo — стандартный метод используемый программой ‘ping’. На большинстве платформ требует права администратора. Некоторые брандмауэры запрещают ответные пакеты на запрос ICMP, делая активные хосты выглядящими не активными.

- UDP — посылает UDP пакеты (datagrams) на один из портов хоста и наблюдает за ответом(есть или нет). Не стандартно, но не требует привилегий.

- TCP — пытается подключиться к 80 (http) порту. Для некоторых сетей может работать лучше UDP, обычно нет.

- Сканирование UDP и TCP чаще всего не определяет маршрутизаторы или другое сетевое оборудование должным образом.

TTL (time to live) — этот сборщик работает только с ICMP пингом. Начальное значение обычно 64 или 128, разница показывает дистанцию до хоста в кол-ве узлов.

Результаты сканирования отображаются в списке, строчка — просканированный адрес.

Используя меню предпочтений вы можете настроить отображение:

- всех просканированных хостов

- только активных хостов

- только хостов с открытым портом

Специальные значения (так же настраиваемы):

- [n/s] — значение которое вообще не было просканировано (если хост не активен)

- [n/a] — значение не доступно, но было просканировано

Заключение

Несмотря на свой маленький размер, Angry IP Scanner — мощный инструмент, который вы можете использовать для оценки сетевой безопасности. Он может быстро сканировать IP-адреса, порты, имена хостов, MAC-адреса, информацию NetBIOS и потерю пакетов.

Сканер может сохранять и загружать результаты, что значительно упрощает работу, ведь при необходимости можно всегда возобновить работу позже.

Пользоваться Angry IP Scanner не сложно, но желательно иметь минимальное представление о работе компьютерных сетей.

Еще по теме: Nmap: скрытое сканирование хостов

Неплохой обзор. Вообще, для анализа стоит использовать не только сканер портов. Хотя, все зависит от того, что именно вам надо. Если вы анализируете внутреннюю сеть, то неплохо бы иметь сниффер (в народе — сканер пакетов и т.д.). Если вы анализируете внешнюю сеть, то не плохо бы, чтобы программа умела работать с диапазоном ip адресов. Но, всегда стоит помнить, что есть 272, 273 и 274 статьи. Поэтому никогда не злоупотребляйте ими.

Если вам интересно, то более подробно вы можете узнать в обзоре по адресу #############

Только ссылки в профайле!

_Eret1k_