Linux vulnerability scanner — мини-сканер уязвимостей для Linux, который позволяет буквально за пару секунд проверить свой хост на наличие уязвимостей.

Еще по теме: Сканер уязвимостей из Nmap с помощью Vulscan

Сканер уязвимостей для Linux

Сканер уязвимостей представляет собой скрипт на Python, который после запуска считывает установленные пакеты, отправляет это на сайт Vulners и в ответ получает список уязвимостей. Скрипт отлично подходит для разовых операций, но, если необходимо постоянно следить за состоянием патчей на серверах, особенно когда счет идет на сотни, требуется решение другого уровня.

Чаще всего администраторы выбирают инструмент наподобие Nessus / OpenVAS. Но с этим возникает ряд проблем: нужно создавать учетную запись для сканирования, открывать сетевые доступы и прочее.

При этом зачастую внедрение таких систем защиты может сыграть отрицательную роль — сервер для сканирования будут использовать для проведения самой атаки, за счет учетной записи и сетевых доступов. Поэтому использование локального агента — чаще всего более оправданный выбор. Именно так возник сканер (агент) Vulners.

Ставим сканер уязвимостей на сервер:

- Подключите репозиторий — примеры для Debian или Red Hat есть на GitHub.

- Установите пакет vulners-agent с помощью пакетного менеджера своего дистриба.

- Пропишите ключ регистрации в конфиге. Его можно бесплатно получить на сайте, в разделе userinfo.

Скрипт агента прописывается в crontab и запускается раз в два часа. Время работы скрипта составляет всего пару секунд, поэтому при необходимости можно запускать его и чаще.

Сканер уязвимостей и безопасность

А мои данные точно никуда не утекут?

Корневое отличие от похожих сканеров — для запуска не требуется привилегий root, скрипт запускается от учетной записи nobody. Сам скрипт занимает буквально 500 строчек кода, поэтому можно довольно быстро его вычитать и убедиться, что нет каких-то закладок.

При первом запуске зарегистрируется агент, также пропишутся дополнительные параметры в настройках — такие как IP-адрес машины и ее имя. Ведь результат анализа нужно как-то смотреть и отличать один сервер от другого. Делать это только на основе внешнего IP-адреса в большинстве случаев невозможно.

Но если вы не хотите, чтобы настоящий IP-адрес и имя сервера отдавались наружу, есть возможность установить фейковые параметры вручную в конфигурационном файле.

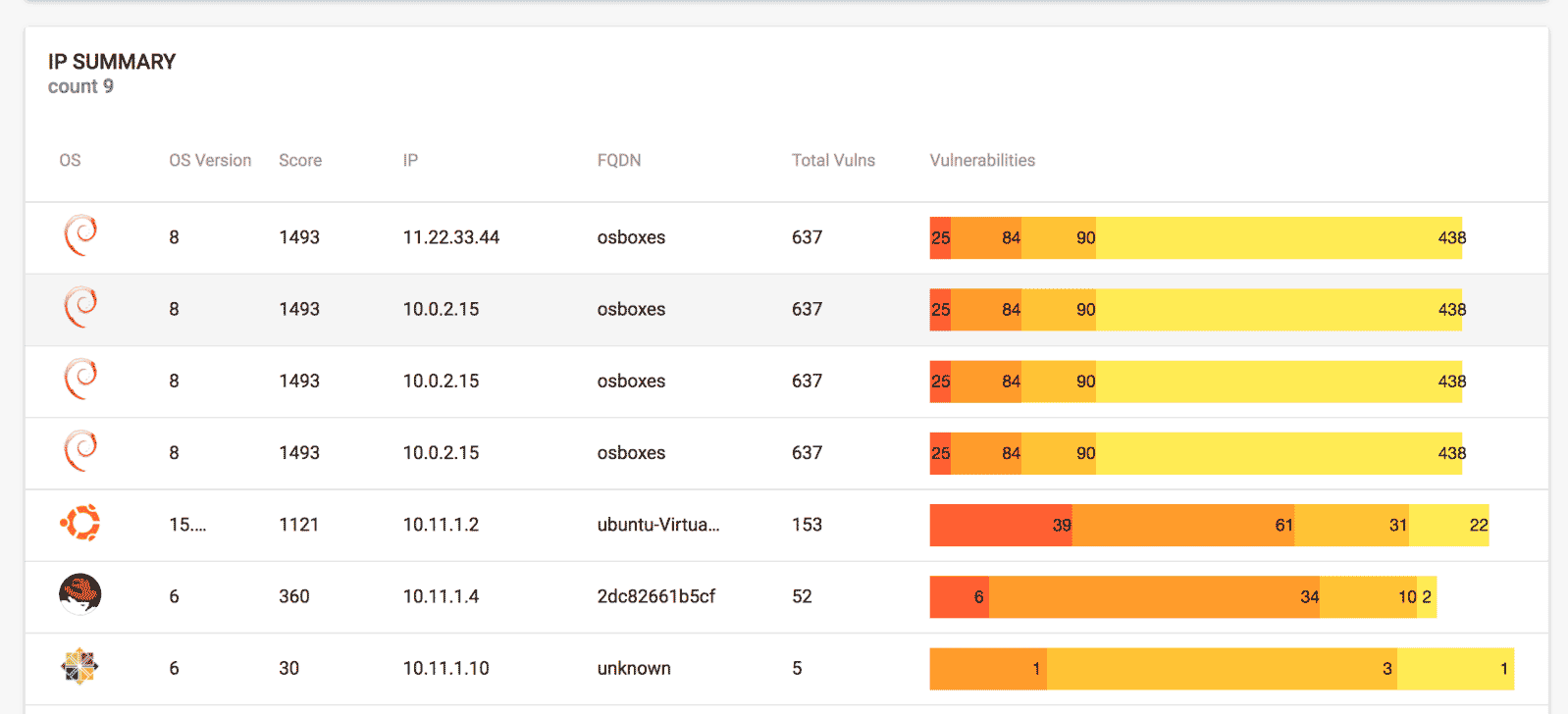

Для этого в /opt/vulners/conf/vulners.conf нужно задать значения параметров ipaddr и fqdn. После всех этих действий результат сканирования можно будет посмотреть в веб-интерфейсе, с различной группировкой и фильтрами.

Агент позволяет решить проблему патч-менеджмента за считанные минуты, при этом он бесплатный.

Еще по теме: Проверка роутера на уязвимости