Содержание

Еще по теме: Как автоматизировать поиск в Tor с помощью OnionSearch

Я согласен, словосочетание «Идеальная анонимность», может вызвать сомнение, но метод о котором я расскажу можно с уверенностью назвать лучшим и почти идеальным.

Анонимность Kali Linux

Tor — хороший способ быть анонимным в сети, но многие крупные сайты и сервисы умеют определять использование и блокировать Tor. Хороший пример — Google.

Что касается VPN, то они могут хранить логи активности в своей базе данных. Многие из них, разумеется, доказывают обратное, но можем ли мы им доверять? Как показывает практика, не всегда и не всем.

Анонимность с помощью Tor и Proxychains в Kali Linux

Итак, в этой статье мы поговорим о простом, быстром и эффективном способе оставаться анонимным в Интернете. Используя данный способ, будет очень сложно деанонимизировать вас. И еще один большой ништяк — это более или менее белый IP, который не будут блокировать сайты (писали о блокировке Tor в другой статье).

Идея проста, но действенна. Мы собираемся использовать Tor и Proxychains (прокси цепочка) вместе. Сначала мы запускаем Tor, затем запускаем цепочку прокси Proxychains. При работе тандема Tor и ProxyChains сервисы не будут видеть IP-адрес Tor.

От слов к делу!

Настройка ProxyChains в Kali Linux

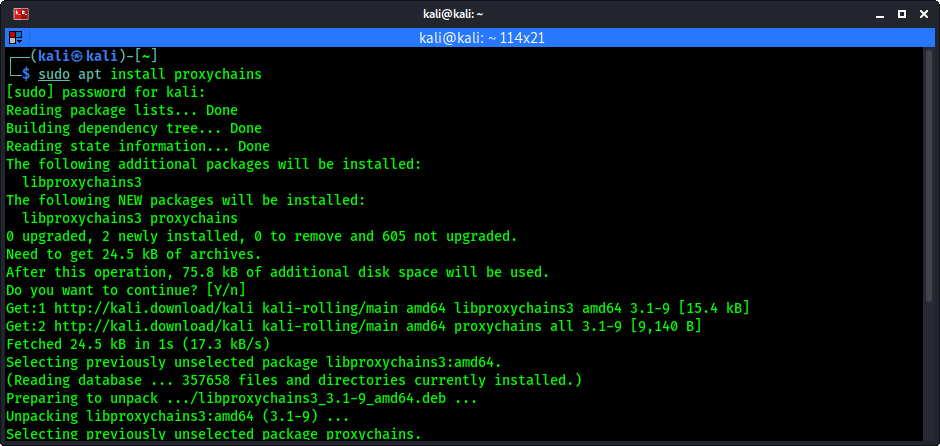

Proxychains установлен по умолчанию в Kali Linux, но если по какой-то причине его в вашем дистрибутиве нет, можно установить его с помощью команды:

|

1 |

sudo apt install proxychains |

После этого нужно настроить. Откроем файл конфигурации:

|

1 |

sudo nano /etc/proxychains.conf |

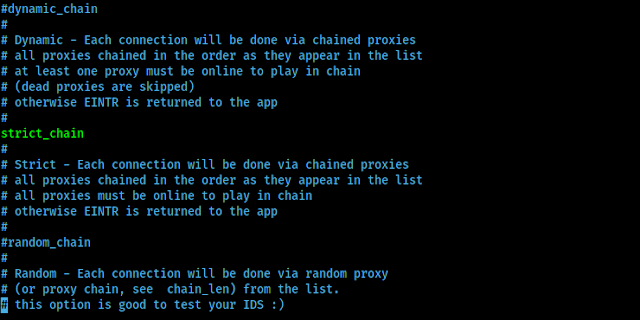

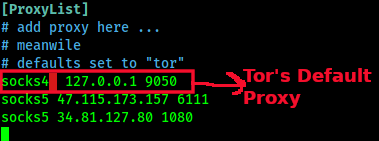

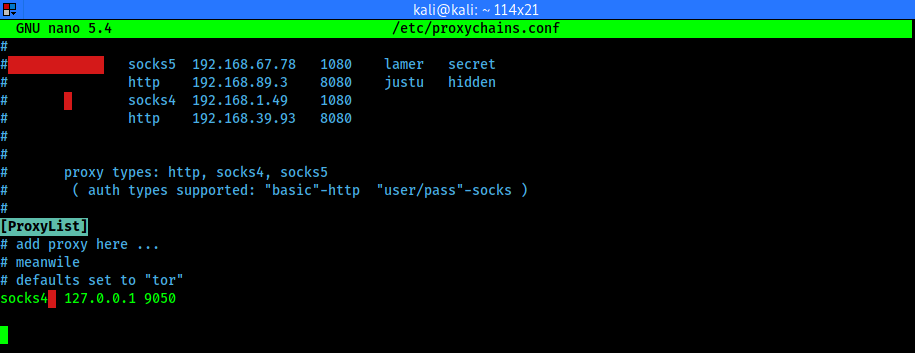

Приведенная выше команда откроет файл конфигурации proxychains, как мы видим на скрине:

Если мы прокрутим вниз до конца файла, то увидим список прокси.

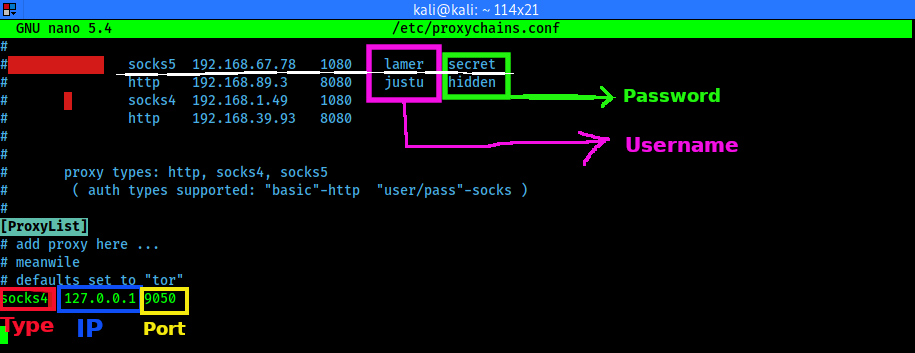

Можно добавить сюда наши прокси-серверы. Сначала тип прокси, затем IP-адрес, затем порт. Мы также можем добавить имя пользователя и пароль прокси-сервера (при необходимости).

Здесь можно не только добавлять прокси, но и менять другие настройки, на пример, установить для них тай-маут.

Можно настроить различные типы прокси-цепочек, такие, как динамическая цепочка, случайная цепочка, строгая цепочка. Есть описание всех этих настроек.

Но простым языком мы можем объяснить их следующим образом. Предположим, у нас есть список прокси в файле конфигурации.

- Динамическая цепочка прокси — В этой цепочке список прокси-серверов будет поддерживать установленный нами порядок, но если один или несколько прокси-серверов не работают, он будет пропущен, а соединение будет восстановлено следующим в списка сервером.

- Строгая цепочка прокси — В этом типе цепочки будет соблюдаться порядок подключения. Здесь важно чтобы каждый прокси-сервер стабильно работал, иначе соединение будет потеряно.

- Случайная прокси-цепочка — Этот тип соединения использует случайные прокси из списка добавленных прокси-серверов.

Где взять бесплатные прокси? На специальных сайтах, которые предоставляют бесплатные или платные прокси. К примеру: HidemyName, Genode, Proxy-List и т. д. Даже бесплатный прокси от Google может сгодиться для нашей цели.

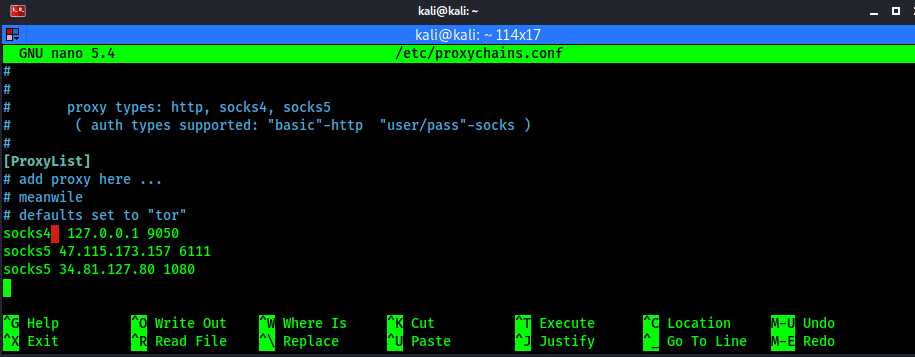

Можно выбрать прокси по стране, скорости, типу и анонимности. Чтобы добавить прокси в proxychains.conf, нужны данные о типе, IP и порт. Я добавил два прокси в файл конфигурации.

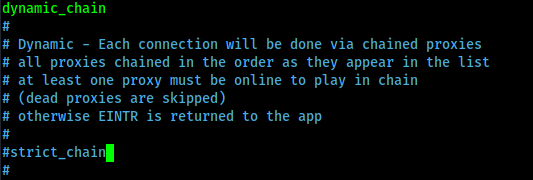

Я собираюсь использовать динамические цепочки прокси. Поэтому удаляем ‘#’ перед динамической цепочкой и помещаем ‘#’ перед строгой цепочкой, чтобы отключить ее:

Теперь мы можем сохранить и закрыть файл конфигурации прокси-цепочек, нажав «CTRL + X», затем «Y», затем «Enter».

Использование Tor с Proxychains

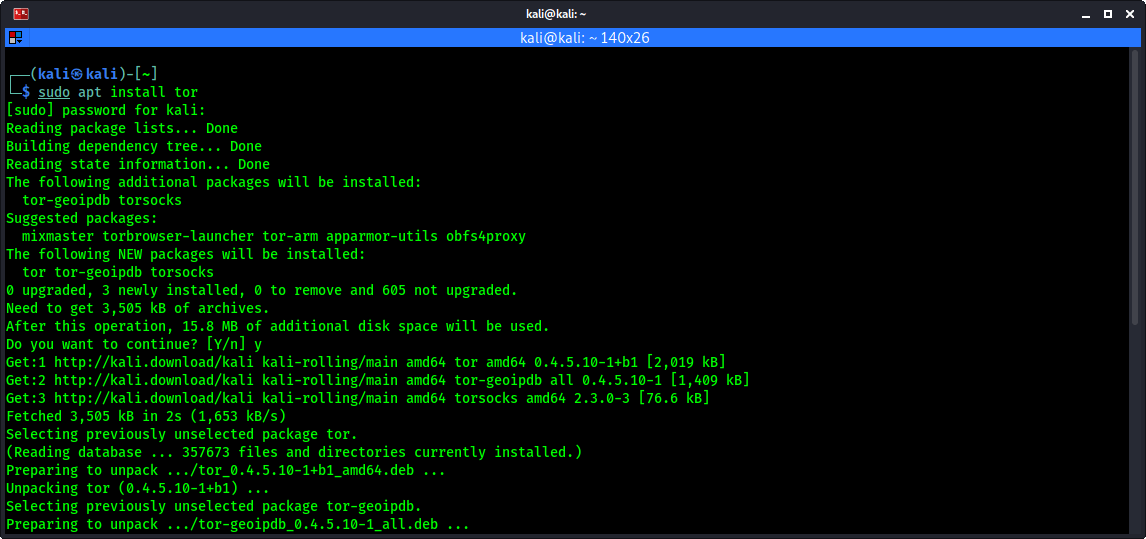

Далее устанавливаем службу Tor в Kali Linux:

|

1 |

sudo apt install tor |

На следующем скрине видно, как Tor устанавливается в нашу систему:

После завершения установки запускаем Tor:

|

1 |

sudo service tor start |

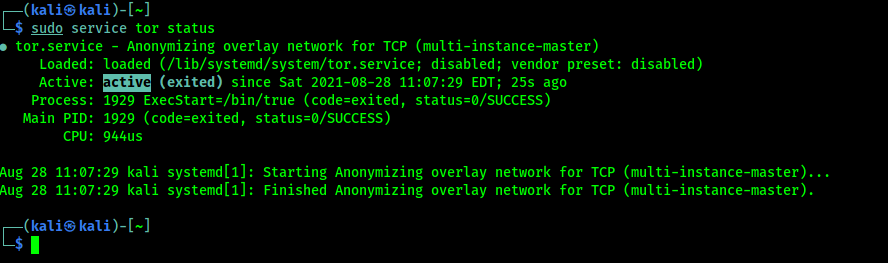

Можно проверить состояние работы Tor:

|

1 |

sudo service tor status |

Службы Tor работают:

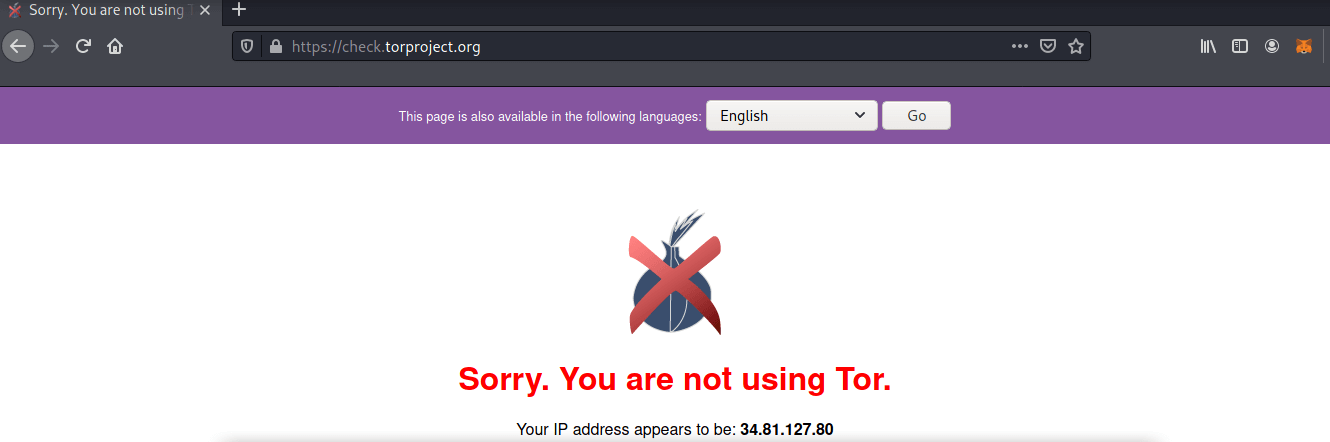

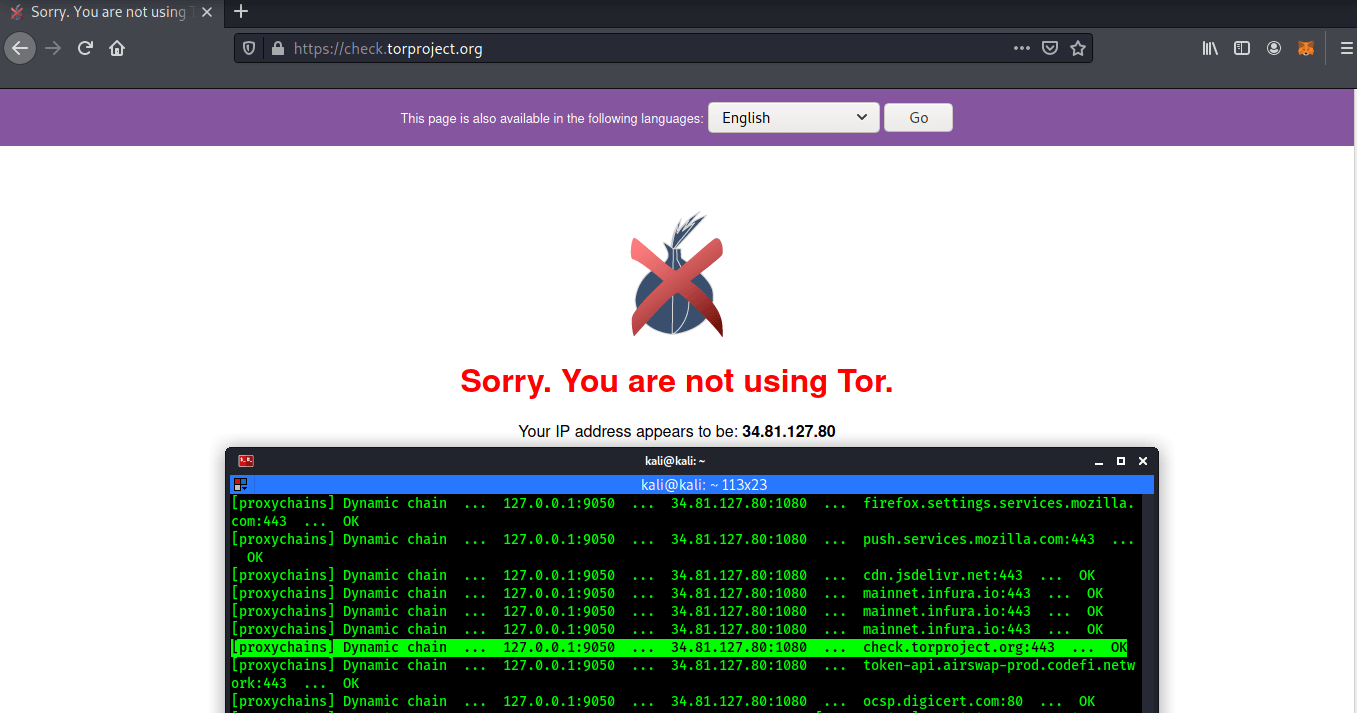

Проверим работу Tor в браузере. Открываем браузер и заходим на TorCheck. Проверка показывает, что используется Tor. Теперь все сайты или сервисы могут определить, использование Tor.

Пришло время запустить прокси-цепочки Proxychains.

Если, к примеру мы хотим запустить Proxychains с браузером Firefox, нужно ввести следующую команду в терминале:

|

1 |

proxychains firefox |

Теперь еще раз проверка на TorChecker.

Как показано на скрине выше, проверка не может обнаружить работу Tor. Но сервисы Tor работают. Наше соединение проходит через Tor к прокси-серверам, а они не видят наш реальный IP-адрес.

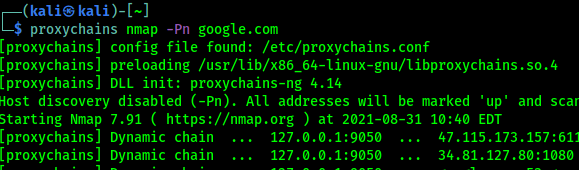

Можно использовать этот метод не только в веб-серфинге, но и практически для любой другой задачи. Например, анонимное сканирование с помощью Nmap:

|

1 |

proxychains nmap -Pn google.com |

Важные моменты

- Надо иногда проверять работу службы Tor, с помощью команды sudo service tor status.

- Здесь мы использовали динамическую цепочку для примера, но в этой динамической цепочке, может быть потеря соединения. Поэтому, если мы хотим лучшего результата, нужно использовать строгую цепочку прокси.

- Для примера мы использовали только два прокси-сервера, но для лучшей анонимности нужно использовать как можно больше прокси-серверов. Но, увеличение количества прокси-серверов снизит скорость подключения.

- Часто прокси из бесплатных списков мертвые. Для проверки, рекомендую использовать инструменты проверки прокси. Если прокси не работает, мы можем получить «ошибку сокета или тайм-аут».

- Файл конфигурации Proxychains использует Tor из-за того, что это конфигурация прокси-цепочек Tor по умолчанию. Мы не должны удалять отсюда прокси Tor. Если удалить прокси Tor, то proxychain не будет работать с Tor.

Заключение

На этом все. Теперь вы знаете, как оставаться анонимным используя Kali или любой другой дистрибутив Linux. Скоро я расскажу о еще одном отличном способе, поэтому подписывайтесь на нас в соц. сетях, чтобы не пропустить!

Еще по теме: Поднимаем точку доступа WiFi с анонимизацией через Tor

все оп инструкции делаю. при запуске proxyserver firefox сайты не открывает , в консоли пишет socket error timeout какой бы айпи не ставил в proxychains.conf. Подскажите, что не так?

У меня тоже так было. Проверь работу Тор.

все оп инструкции делаю. при запуске proxyserver firefox сайты не открывает , в консоли пишет socket error timeout какой бы айпи не ставил в proxychains.conf. Подскажите, что не так?

for установил через терминал так как браузер не заходит на оф сайт

сам тор не подключается к сети.

менял конфиг как только не писали

перезагружал 100 раз

в интернете не нашёл решения проблемы у всех все по инструкции сразу работает

и не понимаю как открыть настройки сети

Все оказалось прозаичнее. Перезагрузите систему после всех этих манипуляций. Это все вопросы и решило.

А вот у меня не получается пройти проверку TorCheck и не получается нормально обновить систему через sudo apt-get update, пишет Could not handshake: Error in the pull function. и какой-то айпишник после него, не подскажите что за ошибка хоть?

пришлось повозиться но заработало

Спасибо за ваш труд!

всё сделал. всё получилось. установил 2 socks4 и два http. но сайт whatismyipaddress.com всё равно определяет моё местоположение.

такая вот билибирда.

curl -x socks4://localhost:9050 -s https://check.torproject.org/api/ip

{«IsTor»:true,»IP»:»185.228.136.146″}

Если в таком виде настроить, не получится выходная нода твоего пк?

Thanks! Everything works, the main thing is attention to detail and independence!

Можете помочь! Ввожу все команды и все работает,запускаю Tor — все норм, потом захожу на сайт, чтобы посмотреть ip и нечего не работает. Причем первый раз когда делал все было норм, а потом на веирте запустил новый kali linux и захотел сделать также и нечего не работает.