Уязвимости в API во многом подчиняются тем же правилам, что и на сайтах, но потенциальный импакт у них куда шире: уязвимые запросы могут использоваться как на сайтах, так и в мобильных приложениях, и даже в десктопных программах.

Еще по теме: Установка фаззера AFL на Kali Linux

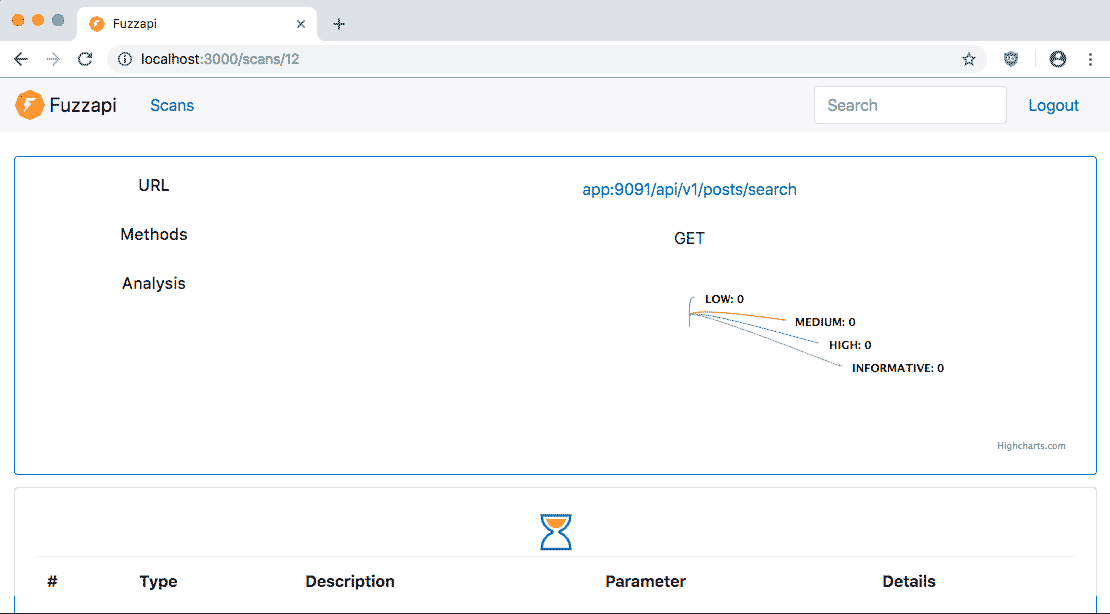

Поиск уязвимых API-эндпойнтов с помощью Fuzzapi

Искать ошибки в них, конечно же, можно привычными инструментами вроде больших комбайнов — все-таки это веб, — но чаще это удобнее делать более специализированными инструментами.

Гем Fuzzer — это библиотека на Ruby, которая помогает автоматизировать поиск различных типов багов из OWASP 10. Она удобна, проста в эксплуатации и умеет искать традиционные XSS, SQLi, XXE, опенредиректы и многое другое. К сожалению, не всегда удобно тыкаться к irb или писать на каждый чих свой наколеночный скрипт.

К счастью, команда Fuzzapi развивает GUI для API-fuzzer. Технически это простое приложение на Rails, которое имеет в зависимостях API-fuzzer и позволяет через рельсовый сервер запускать сканы в удобном интерфейсе, а потом строить отчеты и просматривать историю сканов.

Кстати, чтобы не возиться с зависимостями и ИС для приложения, разработчики предоставляют docker-compose-файл со всем необходимым.

Автор: immunIT. Скачать утилиту Drupwn можно с официальной страницы проекта на Github.